A décima edição do relatório anual sobre violação de dados, As Investigações da Verizon (DBIR) saiu em abril , 2017. O DBIR proporciona muito para o público pois fornece uma análise detalhada dos incidentes de segurança e violações de dados ao redor do mundo . Em um primeiro olhar , as estatísticas de 2016 são ótimas em comparação com 2015.

Por exemplo, o número de incidentes de segurança tem diminuiu de 64.199 em 2015 para 42.068 em 2016; E esta não é a única boa notícia. O número confirmado de violações de dados entre todos os incidentes tem também caído de 2.260 em 2015 para 1.935 em 2016. Ficamos impressionados no início, mas depois, olhando mais de perto para os detalhes é possível verificar alguns fatos perturbadores.

O Uso Indevido dos Privilégios é Destacado no Relatório como uma das Principais Ameaças

Apesar do fato de que as pessoas estão procurando por segurança de TI – com base nas estatísticas listadas – , verifica – se que não se pode dizer o mesmo sobre a governança de acesso privilegiado . De fato , o número confirmado de violações de dados causados por uso indevido de privilégios aumentou de 172 em 2015 para 277 em 2016. As indústrias públicas, de saúde e de finanças foram os principais alvos entre as várias vítimas dessas violações .

Verizon afirma que havia apenas 7.743 incidentes de segurança emergentes fora de uso indevido de privilégio em 2016 em comparação com 10.490 em 2015. Então, para conciliar esses dois pontos de dados , a nossa observação é que enquanto as organizações em todo o mundo conseguiram ir baixando os incidentes ao diminuir o círculo de usuários privilegiados autorizados , as organizações ainda não conseguem controlar como usuários autorizados usam seus privilégios.

Mau uso do privilégio pode significar mau uso dos dados ou instalar um hardware não aprovado ou software . Os incidentes de segurança que resultam do uso indevido de privilégios são difíceis de descobrir desde o início, uma vez que o acesso privilegiado às mãos do usuário mal-intencionado – interno ou externo – permite que o invasor passe pela rede de uma organização e não é detectado.

Além disso, as organizações também devem entender como um usuário mal-intencionado obtém acesso privilegiado em primeiro lugar. Na maioria das vezes, esse abuso de privilégio administrativo envolve a utilização de credenciais de conta privilegiada em uma etapa anterior. Para enfrentar esses ataques, as empresas devem se concentrar na concepção de uma abordagem criteriosa para o aprovisionamento, controle e gerenciamento de acesso privilegiado .

Combater o Uso Indevido de Privilégios ao Aplicar Controles Rígidos em Relação ao Acesso Privilegiado

Gerenciar o ciclo de vida de acesso privilegiado completo é o caminho mais eficaz para as empresas enfrentar o uso indevido de privilégios. A solução de gerenciamento de acesso privilegiado ( PAM ) permite que a empresa se esforce em uma estratégia multifacetada que envolve contas privilegiadas , práticas de gerenciamento de senhas seguras, controles de acesso granulares e monitoramento contínuo do que os usuários autorizados estão fazendo com seus privilégios .

Uma solução PAM robusta deve permitir as organizações:

- Inventariar todas as contas administrativas críticas que possuem acessos privilegiados e armazená-las em um local seguro.

- Proteger e gerenciar contas privilegiadas com políticas de senhas fortes, reinicializações de senha regulares e compartilhamento seletivo de senhas com base no princípio de menor privilégio.

- Controlar a recuperação de credenciais privilegiadas, implementando restrições granulares para qualquer usuário que exija acesso administrativo a qualquer recurso de TI.

- Fornecer acesso privilegiado apenas para usuários genuínos que passaram por vários estágios de autenticação, associando assim todas as atividades privilegiadas a um perfil de usuário válido.

- Moderar como os usuários, especialmente os fornecedores terceirizados e os contratados, podem se conectar a recursos internos de locais remotos.

- Monitorar todas as atividades dos usuários realizadas durante sessões privilegiadas – em tempo real – para detectar qualquer comportamento incomum ou suspeito.

- Manter um registro de auditoria completo de acesso privilegiado, incluindo quem realizou a atividade durante a sessão de usuário.

Automatize Toda a sua Rotina de Gerenciamento de Acesso Privilegiado com o Password Manager Pro

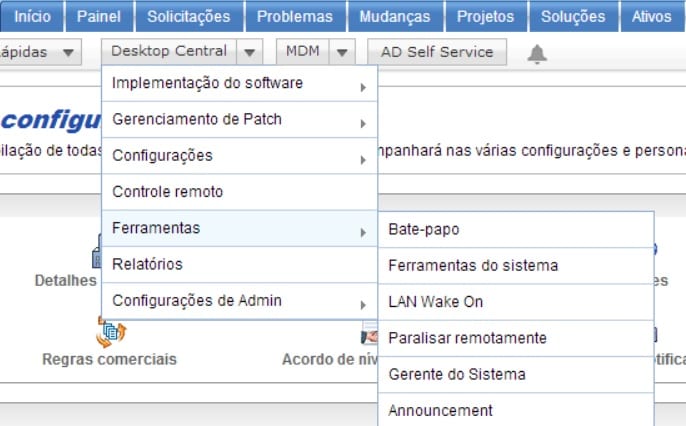

Implante o Password Manager Pro em seu ambiente para saber com que facilidade você pode gerenciar seus pontos de acesso privilegiados e proteger seus usuários de ameaças cibernéticas , e implementar um programa de automação para facilitar seu trabalho. Caso ainda não conheça o Password Manager Pro, venha realizar o trial contando sempre com o apoio da equipe ACSoftware a revendedora ManageEngine no Brasil.