Neste post, discutiremos como a pré-autenticação Kerberos ajuda a mitigar os ataques de senha. Também discutiremos como as ferramentas nativas não fornecem uma lista de contas de usuários que desabilitaram a pré-autenticação Kerberos e como detectar e habilitar a pré-autenticação para essas contas com facilidade.

Em um ambiente Windows, a autenticação Kerberos usa o centro de distribuição de chaves Kerberos (KDC) para verificar a identidade de clientes e servidores. O KDC aceita pedidos de clientes Kerberos, verifica sua identidade usando um banco de dados de serviço do Active Directory (AD) e concede boletins para clientes após uma verificação bem-sucedida. Parece um mecanismo seguro de verificação de identidade, certo? Bem, espere.

O processo de autenticação do Kerberos ainda é vulnerável a vários tipos de ataques, incluindo ataques de senha. Os ataques de senha ativa podem ser frustrados ao ativar a pré-autenticação Kerberos. O KDC habilita a pré-autenticação em todas as contas de usuário por padrão, mas os administradores geralmente desativam a pré-autenticação Kerberos em algumas contas de usuários para testes, automação e assim por diante.

Pré-autenticação e como ele bloqueia ataques de senhas ativas

A pré-autenticação ajuda um cliente a provar sua identidade, incluindo o seu hash de senha ao enviar uma solicitação de ingresso ao KDC. As solicitações também incluem detalhes como o timestamp do cliente, uma lista criptografada de endereços IPs e a vida útil do ticket. Quando o KDC recebe o pedido, ele descriptografa a solicitação usando o hash de senha do AD. Se a descriptografia for bem-sucedida, o KDC começa a processar o ticket; Se ele falhar, no entanto, o KDC retorna um erro ao cliente.

Quando a pré-autenticação Kerberos está habilitada, um cliente não pode enviar uma solicitação falsa ao KDC para um ticket, pois o pedido deve ser criptografado com um carimbo de data / hora. E quando uma solicitação é enviada ao KDC, o cadastro de cada solicitação é verificado pelo KDC para garantir que não seja anterior ou o mesmo que uma solicitação anterior. Além disso, o KDC compara o timestamp de cada pedido com o tempo do servidor. Se o timestamp do pedido não for dentro de cinco minutos do tempo do servidor, o pedido será rejeitado. Se o KDC lê uma hora válida, é assegurado que a solicitação não é uma repetição de uma solicitação anterior.

Se a pré-autenticação estiver desativada, um atacante pode criar um ticket off-line, realizar um ataque de força bruta para quebrar a senha e completar a solicitação de autenticação sem deixar rastro. Com a pré-autenticação ativada, no entanto, cada vez que o invasor tenta uma nova senha, eles devem entrar em contato com o KDC. Embora um invasor possa fazê-lo muitas vezes, haverá um registro do KDC sempre que a pré-autorização falhar.

Como identificar contas com pré-autenticação Kerberos desabilitada: Ferramentas nativas versus ADManager Plus

Se você realizar uma avaliação de risco AD, isso indicaria que algumas de suas contas de usuário possuem a pré-autenticação Kerberos desabilitada. No entanto, não indicaria quais contas são essas. Para listar as contas de usuários com pré-autenticação Kerberos desabilitada, você precisa criar filtros LDAP complexos ou scripts PowerShell ou usar outra ferramenta.

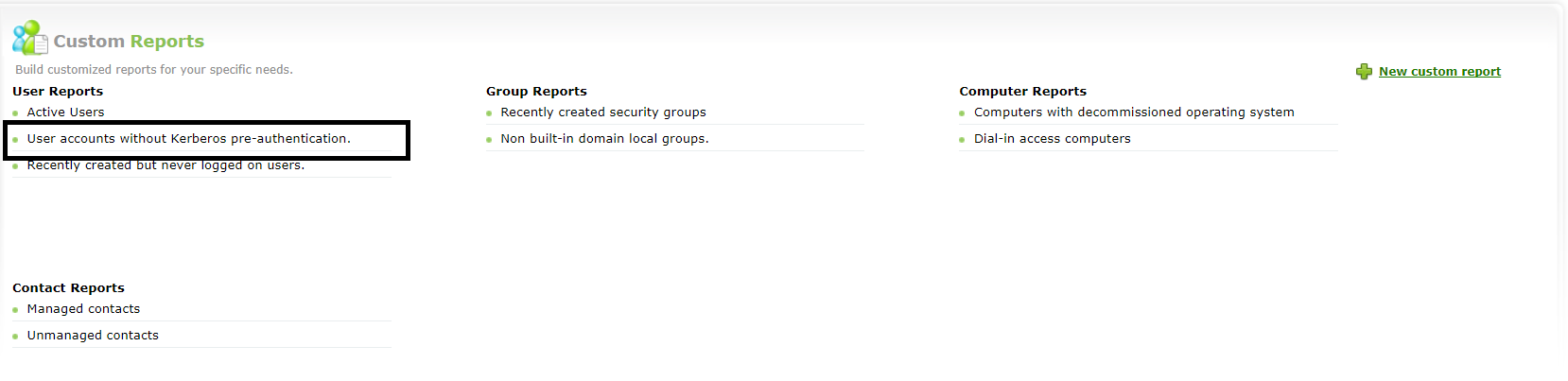

Com o recurso de relatórios personalizados do ADManager Plus, no entanto, você pode identificar facilmente contas de usuário não seguras em um clique e habilitar sua pré-autenticação Kerberos a partir do próprio relatório.

O relatório que ajudará a encontrar contas de usuário com pré-autenticação Kerberos desativado é a conta de usuário sem relatório de pré-autenticação Kerberos sob os Relatórios personalizados do ADManager Plus, conforme mostrado na Figura 1.

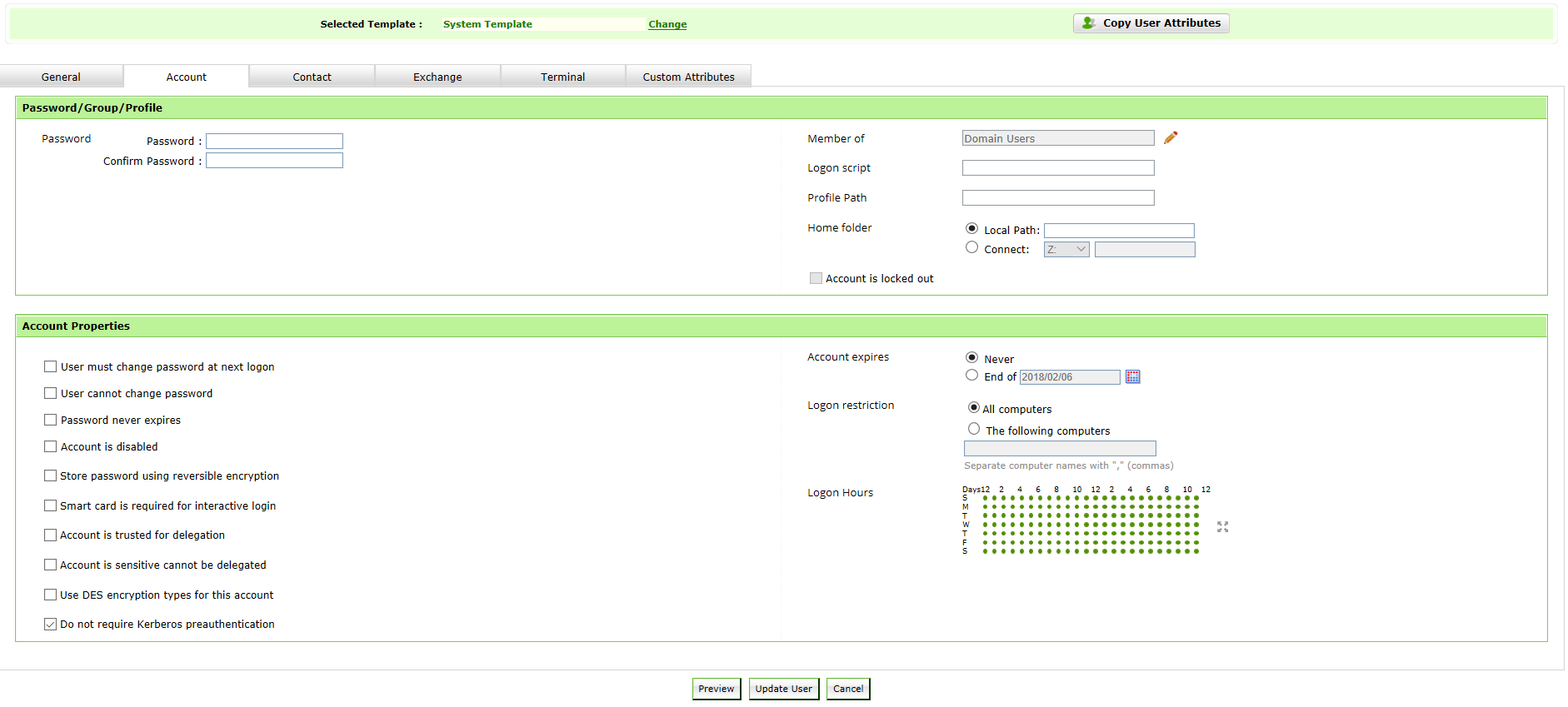

A partir da lista de conta de usuário, você pode verificar se a pré-autenticação Kerberos deve ser necessariamente desabilitada para esses usuários. Se uma conta precisa de pré-autenticação, você pode habilitar a pré-autenticação Kerberos para essa conta a partir do próprio relatório, como mostrado na Figura 2.

Neste post, discutimos a autenticação Kerberos e sua importância na mitigação de ataques de senhas ativas. Também vimos como detectar facilmente usuários que possuem pré-autenticação Kerberos desabilitada e habilitar a pré-autenticação Kerberos para essas contas em alguns cliques – usando o recurso de Relatórios personalizados do ADManager Plus.

Gostaria de visualizar e testar os relatórios personalizados do ADManager Plus? Inicie os testes do ADManager agora mesmo, contando sempre como o apoio da equipe ACSoftware seu Distribuidor e Revenda ManageEngine no Brasil terá o prazer em lhe auxiliar nos seus testes.

Fone (11) 4063 1007 – Vendas (11) 4063 9639