A prioridade de interesse mais urgente poderia ser em CVE-2021-31166, pois perdeu o 10 perfeito por 0,2 na pontuação básica. A pontuação é alta devido à falha do Windows 10 e do Windows Server, que permite que um invasor não autenticado execute remotamente código malicioso no nível do sistema operacional. Com esse ponto fraco, um invasor pode comprometer um host simplesmente enviando a ele um pacote de dados especialmente criado de acordo com Krebsonsecurity.com

Microsoft Patch Tuesday, Edição de Maio de 2021

Fonte: Microsoft Patch Tuesday, May 2021 Edition – Krebs on Security

A Microsoft lançou hoje correções para fechar pelo menos 55 brechas de segurança em seus sistemas operacionais Windows e outros softwares. Quatro dessas fraquezas podem ser exploradas por malware e descontentes para obter o controle remoto completo de sistemas vulneráveis sem a ajuda dos usuários. Este mês, estão disponíveis patches para eliminar uma falha wormable, um bug sem fio assustador, e mais um motivo para pedir a morte do navegador Internet Explorer (IE) da Microsoft.

Embora maio traga cerca de metade do volume normal de atualizações da Microsoft, existem alguns pontos fracos notáveis que merecem atenção imediata, principalmente das empresas. Segundo todos os relatos, a prioridade mais urgente neste mês é CVE-2021-31166 , uma falha do Windows 10 e do Windows Server que permite que um invasor não autenticado execute remotamente código malicioso no nível do sistema operacional. Com esse ponto fraco, um invasor pode comprometer um host simplesmente enviando a ele um pacote de dados especialmente criado.

“Isso torna esse bug passível de erros, com até mesmo a Microsoft mencionando isso em seu artigo”, disse Dustin Childs , do programa ZDI da Trend Micro . “Antes que você deixe isso de lado, o Windows 10 também pode ser configurado como um servidor da web, portanto, também é afetado. Definitivamente, coloque isso no topo da sua lista de teste e implantação. ”

Kevin Breen, da Immersive Labs, disse que o fato de este estar a apenas 0,2 pontos de uma pontuação CVSS perfeita de 10 deve ser suficiente para identificar o quão importante é corrigir.

“Para operadores de ransomware, esse tipo de vulnerabilidade é um alvo principal para exploração”, disse Breen. “Os exploits wormable devem ser sempre uma alta prioridade, especialmente se forem para serviços projetados para o público. Como essa exploração específica não requer qualquer forma de autenticação, é ainda mais atraente para os invasores, e qualquer organização que use a pilha do protocolo HTTP.sys deve priorizar esse patch. ”

Breen também chamou a atenção para CVE-2021-26419 – uma vulnerabilidade no Internet Explorer 11 – para explicar por que o IE precisa representar “Internet Exploder”. Para acionar essa vulnerabilidade, um usuário teria que visitar um site controlado pelo invasor, embora a Microsoft também reconheça que isso pode ser acionado pela incorporação de controles ActiveX em documentos do Office.

“O IE precisa morrer – e não sou o único que pensa assim”, disse Breen. “Se você for uma organização que precisa fornecer o IE11 para oferecer suporte a aplicativos legados, considere a aplicação de uma política aos usuários que restrinja os domínios que podem ser acessados pelo IE11 apenas para esses aplicativos legados. Todas as outras navegações na web devem ser realizadas com um navegador compatível. ”

Outro bug curioso corrigido este mês é o CVE-2020-24587 , descrito como “Vulnerabilidade de divulgação de informações da rede sem fio do Windows”. Childs da ZDI disse que este tem o potencial de ser bastante prejudicial.

“Este patch corrige uma vulnerabilidade que pode permitir que um invasor divulgue o conteúdo de pacotes sem fio criptografados em um sistema afetado”, disse ele. “Não está claro qual seria o alcance de tal ataque, mas você deve assumir que alguma proximidade é necessária. Você também notará que este CVE é de 2020, o que pode indicar que a Microsoft está trabalhando nessa correção há algum tempo. ”

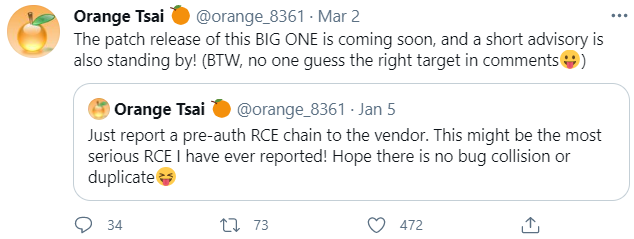

A Microsoft também corrigiu mais quatro falhas de segurança em sua plataforma de e-mail corporativo Exchange Server , que recentemente foi assediada por ataques a outras quatro falhas de zero day do Exchange que resultaram na invasão de centenas de milhares de servidores em todo o mundo. Um dos bugs é creditado a Orange Tsai da equipe de pesquisa DEVCORE, que foi responsável por divulgar a vulnerabilidade do ProxyLogon Exchange Server que foi corrigida em um lançamento fora de banda em março .

“Embora nenhuma dessas falhas seja considerada crítica por natureza, é um lembrete de que os pesquisadores e invasores ainda estão observando atentamente o Exchange Server em busca de vulnerabilidades adicionais, então as organizações que ainda não atualizaram seus sistemas devem fazê-lo o mais rápido possível”, disse Satnam Narang , engenheiro de pesquisa da equipe da Tenable .

Como sempre, é uma boa ideia que os usuários do Windows adquiram o hábito de atualizar pelo menos uma vez por mês, mas para usuários regulares (leia-se: não empresas) geralmente é seguro esperar alguns dias até que os patches sejam lançados, para que a Microsoft tenha tempo para resolver qualquer problema na nova armadura.

Mas antes de atualizar, certifique-se de ter feito backup de seu sistema e / ou arquivos importantes. Não é incomum que um pacote de atualização do Windows bloqueie o sistema ou evite que ele inicialize corretamente, e algumas atualizações podem apagar ou corromper arquivos.

Portanto, faça um favor a si mesmo e faça backup antes de instalar qualquer patch. O Windows 10 tem até algumas ferramentas integradas para ajudá-lo a fazer isso, seja por arquivo / pasta ou fazendo uma cópia completa e inicializável de seu disco rígido de uma só vez.

E se você deseja garantir que o Windows foi configurado para pausar a atualização para que você possa fazer backup de seus arquivos e / ou sistema antes que o sistema operacional decida reiniciar e instalar patches de acordo com sua própria programação, consulte este guia .

May 11, 2021—KB5003173 (OS Builds 19041.985 and 19042.985) (microsoft.com)

Três versões do Windows 10 chegam ao fim do suporte hoje, embora com algumas ressalvas

Fonte: Three Windows 10 versions reach the end of support today, albeit with some caveats

Toda segunda terça-feira do mês, a Microsoft lança atualizações cumulativas para todas as versões de suporte do Windows. Hoje, três versões estão chegando ao fim do suporte de alguma forma, versões 1909, 1809 e 1803, com a versão 1803 chegando ao fim de sua vida útil, o que significa que receberá sua atualização cumulativa final e deixará de ter suporte comercial para todos . A atualização de outubro de 2018 (versão 1809) ainda é compatível com clientes do Long-Term Servicing Channel (LTSC) e a atualização de novembro de 2019 (1909) continuará sendo compatível com clientes Enterprise, Education, IoT Enterprise até maio de 2022.

A razão para várias versões do Windows 10 lançadas em um período de dois anos chegando ao fim do suporte no mesmo dia é que a Microsoft estendeu o suporte para a versão 1803 em seis meses para clientes Enterprise e Education no ano passado devido à pandemia. Portanto, embora o suporte para SKUs de consumidor tenha terminado em novembro de 2019, a data de término do suporte para SKUs Enterprise e Education – que contava com 30 meses de suporte na época, foi adiada de novembro de 2020 para maio de 2021.

Isso coincidiu com o fim da data de suporte para a versão 1809, que também era compatível até maio de 2021. Com esta versão, a Microsoft também mudou a forma como os SKUs Enterprise e Education do SO eram suportados. Todas as versões lançadas na primavera, como a versão 1903, começaram a ter suporte por 18 meses, razão pela qual a versão 1903 (atualização do Windows 10 de maio de 2019) atingiu o fim do suporte antes da versão 1803.

Por último, os usuários do Windows 10 Home, Pro, Pro Education e Pro para Workstations que executam a versão 1909 (atualização de novembro de 2019), lançada no outono de 2019, não receberão mais atualizações a partir de hoje. No entanto, os clientes Enterprise e Education continuarão recebendo atualizações até maio de 2022, graças ao ano adicional de suporte para lançamentos de outono. Atualmente, cerca de 11% dos PCs que executam o Windows 10 estão nesta versão , portanto, é melhor para esses usuários mudarem para uma versão mais recente do sistema operacional para continuar a receber atualizações.

Outro fato interessante é que, a partir de hoje, as duas versões do Windows 10 com suporte para consumidores, versão 2004 e 20H2 – serão atendidas com as mesmas atualizações cumulativas, já que a versão 20H2 nada mais era do que um pacote de ativação que iluminou novos recursos ocultos na versão 2004. Além disso, quando o Windows 10 versão 21H1 (atualização de maio de 2021 – que é outro pacote de ativação) for disponibilizado ao público, todas as três versões com suporte receberão os mesmos patches, o que é uma novidade para o sistema operacional.

Atenção para o Outlook no desktop …

O Outlook na área de trabalho enfrenta problemas, impede que os usuários vejam e escrevam e-mails [Atualizar]

Fonte: Outlook on the desktop facing issues, prevents users from viewing and composing emails [Update]

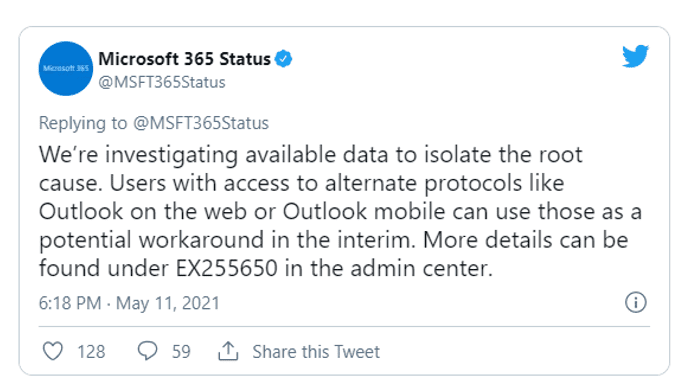

No que pode ser frustrante para os usuários do Outlook na área de trabalho, um bug os impede de compor ou ver o conteúdo do e-mail, tornando o serviço inútil de algumas maneiras. A empresa reconheceu o problema no Twitter e na página de status do serviço. Observou que encontrou a causa raiz do problema e está aplicando uma correção. A mensagem informa que as versões para web e celular não são afetadas.

No momento, não está claro o que está causando o problema, embora o problema pareça estar afetando muitos usuários. Podemos confirmar que o problema realmente existe no cliente de desktop, onde o texto na caixa de composição parece desaparecer ao pressionar Enter, tornando impossível rascunhar um e-mail. O conteúdo da caixa de entrada também fica em branco ou exibe apenas a primeira linha. Algumas respostas do Twitter parecem sugerir que o problema afeta aqueles que executam versões de licença perpétua da ferramenta também, além das versões do Microsoft 365.

O pessoal do BleepingComputer sugere que o problema pode ser causado por uma atualização recente do pacote de aplicativos do Office. A publicação, junto com alguns usuários do Twitter, postou uma solução alternativa para o problema, que inclui a execução de um script de prompt de comando para reverter para uma versão anterior do Outlook, removendo efetivamente a atualização defeituosa. No entanto, a Microsoft já começou a lançar uma correção e diz que a atualização deve ser distribuída gradualmente para todos os usuários nas próximas horas. Os usuários precisarão reiniciar o Outlook para que a correção seja aplicada, acrescenta a empresa.

Atualização: Aqui está a declaração completa da empresa:

Identificamos a causa subjacente do impacto e estamos aplicando uma correção. Essa correção alcançará todos os usuários afetados de forma incremental ao longo das próximas quatro a cinco horas. Assim que os usuários receberem a correção, eles precisarão reiniciar seu cliente de e-mail para aplicar a correção. Em algumas circunstâncias, os usuários podem precisar reiniciar uma segunda vez para que as alterações tenham efeito. Esperamos concluir esse processo e restaurar o serviço para todos os usuários afetados até 12 de maio de 2021, às 3h UTC.

Fonte: Romanus Prabhu – Global Head – Technical support at Zoho Corporation – Via Linkedin

Faça já o upgrade ou inicie sua avaliação gratuita de 30 dias do Vulnerability Manager Plus, uma solução integrada de gerenciamento automatizado de patches, verificação de vulnerabilidades, análise e correção em endpoints da ManageEngine, contando sempre com o apoio da equipe ACSoftware.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.