Mais um mês, outra atualização de Patch Tuesday da Microsoft. Mas este Patch Tuesday é mais sério do que a maioria, porque a Microsoft corrigiu uma vulnerabilidade altamente crítica. “Quão crítico?”, Você pergunta? WannaCry nível crítico.

Atualizações do Patch Tuesday para maio vieram com correções para 78 vulnerabilidades com 18 correções classificadas como críticas. O que roubou os holofotes do Patch Tuesday de maio foi a correção para uma vulnerabilidade de serviço de desktop remoto, apelidada de vulnerabilidade wormable “BlueKeep” (CVE-2019-0708).

A Microsoft descreve a vulnerabilidade do BlueKeep como “wormable”, significando que qualquer malware futuro que explore esta vulnerabilidade pode se propagar de um computador vulnerável para outro da mesma forma que o WannaCry fez em 2017. “

Observe que a Microsoft lançou patches para alguns sistemas operacionais sem suporte ainda em uso por muitas empresas e usuários, incluindo o Windows XP e o Windows 2003.

Vulnerabilidade BlueKeep Wormable ( CVE-2019-0708 )

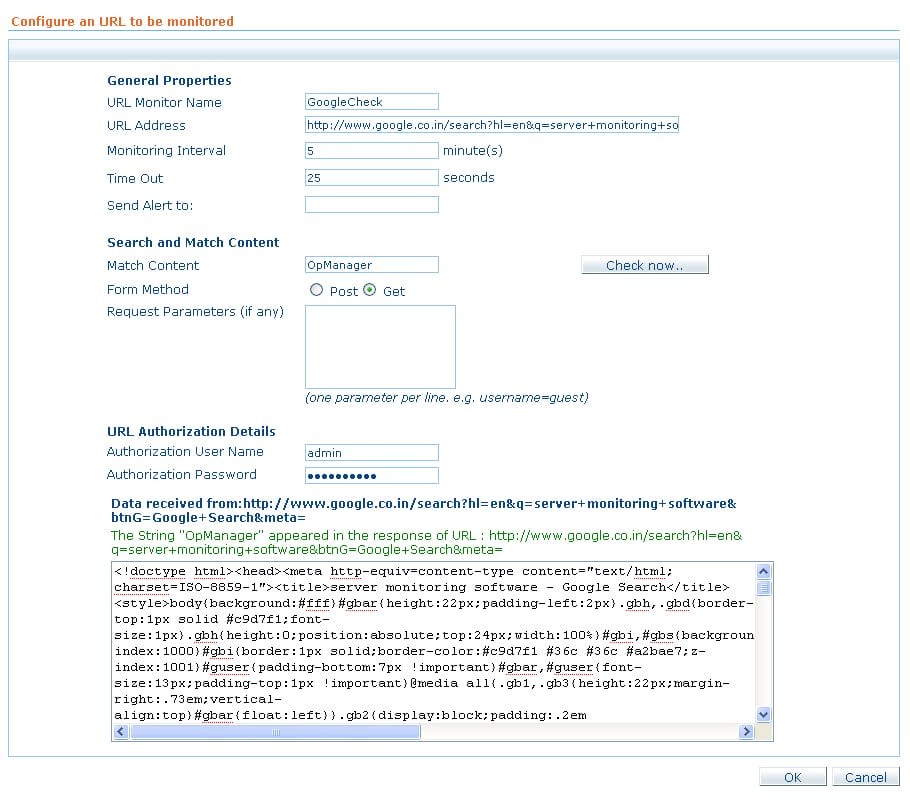

Esta vulnerabilidade (CVE-2019-0708) reside no componente “serviços de área de trabalho remota” e pode ser explorada remotamente enviando solicitações especialmente criadas por meio de RDP (Remote Desktop Protocol) para um sistema de destino. Esta vulnerabilidade está presente no Windows 7, no Windows Server 2008 R2, no Windows Server 2008 e também em versões mais antigas, como o Windows XP e o Windows 2003.

O que torna crítica a vulnerabilidade da BlueKeep?

“Essa vulnerabilidade flexível é pré-autenticação e não requer interação do usuário”, explica Simon Pope, diretor de resposta a incidentes do Microsoft Security Response Center (MSRC). Em termos simples, essa vulnerabilidade pode ser facilmente explorada por qualquer malware, como ocorre antes de qualquer autenticação.

A vulnerabilidade do wormable não afeta o Windows 10, o Windows 8.1, o Windows 8, o Windows Server 2019, o Windows Server 2016, o Windows Server 2012 R2 ou o Windows Server 2012. Em vez disso, ele afeta sistemas operacionais mais antigos, como o Windows XP. Se isso lembrar você do WannaCry, é porque o WannaCry também era predominante em máquinas que executavam o Windows XP e outras versões anteriores.

Como o Patch Manager Plus pode ajudar a proteger sua empresa contra essa vulnerabilidade da wormable

O ManageEngine Patch Manager Plus acredita em um mantra simples para proteger sua empresa de qualquer ataque cibernético – consertar tudo e fazer isso imediatamente. Com recursos para automatizar o gerenciamento de patches, testar e aprovar patches, recusar correções e muito mais, você pode instalar os patches mais recentes perfeitamente em seus terminais, assim que estiverem disponíveis.

O Patch Manager Plus oferece suporte a patches para todos os principais sistemas operacionais, como Windows, Mac e Linux, bem como a correção de mais de 500 aplicativos de terceiros. Dessa forma, você nunca perderá um patch para qualquer um de suas aplicações. Comece a automatizar suas tarefas de implantação fazendo o download de uma avaliação gratuita de 30 dias do Patch Manager Plus, contando sempre com o apoio da equipe ACSoftware, sua revendedora ManageEngine no Brasil!