Na semana passada o Superior Tribunal de Justiça (STJ) entrou para a lista de vítimas do famoso ransomware. Mais uma vez a proteção de dados é discutida principalmente com a LGPD em vigor. Neste post iremos revelar a situação preocupante que este ataque nos mostra.

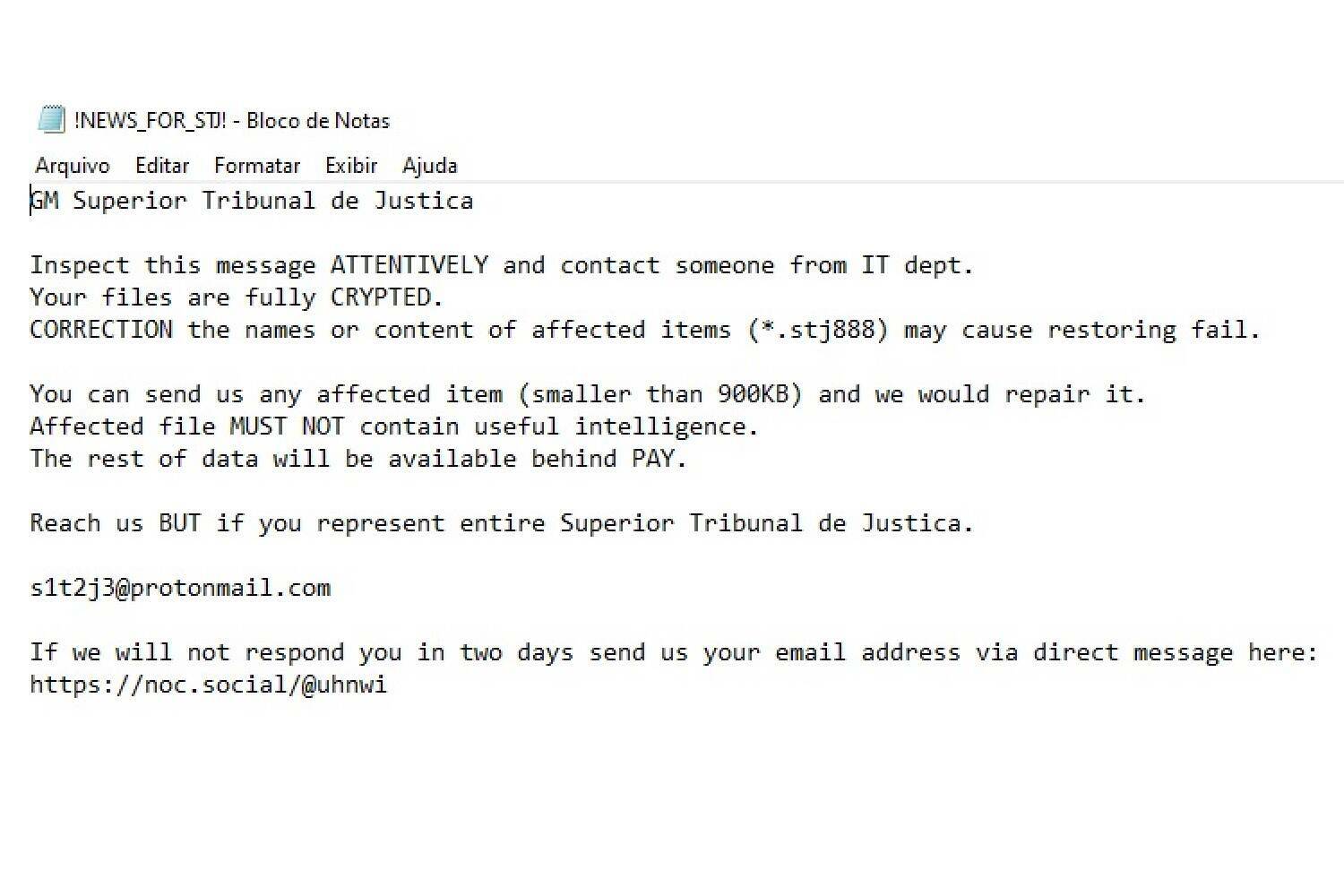

O ataque

Trata-se do RansomExx que já atacou outras empresas e governos ao redor do mundo. Além do STJ, o Tribunal de Justiça de Pernambuco também pode ter sido outra vítima aqui no Brasil.

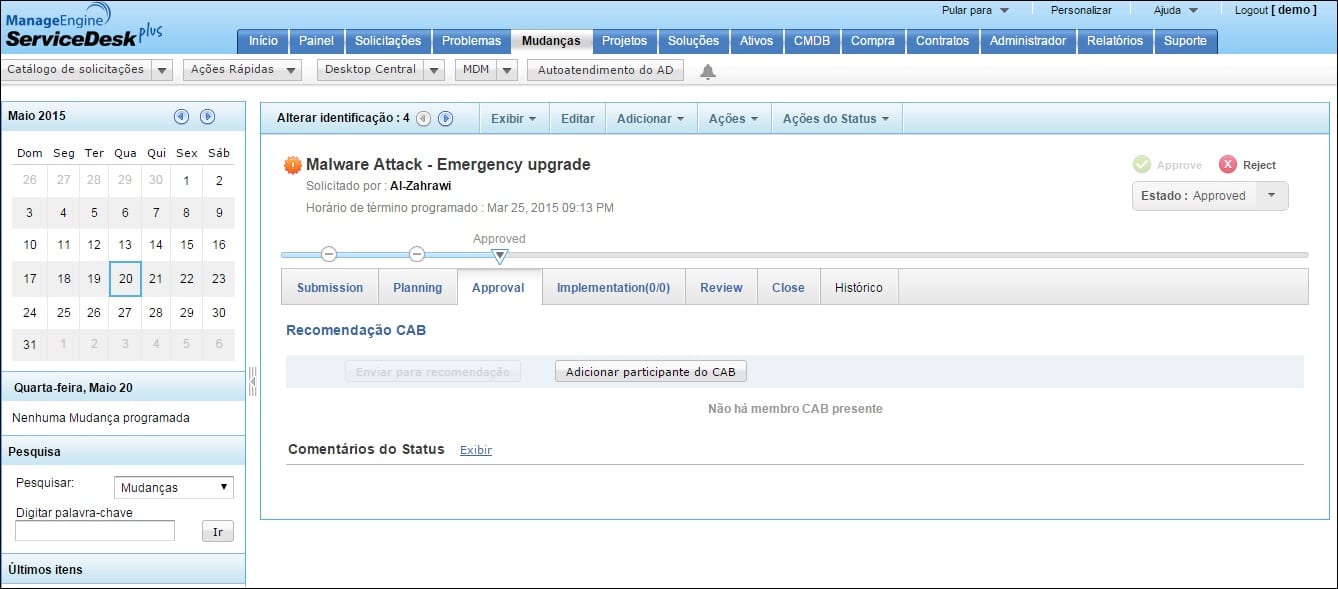

Os especialistas do Bleeping Computer e O Bastidor realizaram a denúncia onde supostamente havia um bilhete deixado pelos hackers informando sobre a invasão.

O CISO Advisor informou que foram mais de mil servidores criptografados e os backups também foram comprometidos.

Objetivo

Até o momento não se sabe o motivo real do ataque, porém sendo um manifesto ou não, as consequências e danos serão os mesmos. O ransomware é conhecido por cobrar um valor pelo resgate dos dados.

Para prevenir maiores danos o STJ suspendeu as atividades por quase seis dias e ainda não temos noção da quantidade de dados vazados e a gravidade que esse incidente pode trazer.

Isso traz uma realidade gravíssima que vem sendo levada durante anos mas só agora com a LGPD tomamos consciência do desafio até mesmo cultural de implantar a proteção de dados a nível de tecnologia, mas também treinamento pessoal aos usuários.

E agora?

Ainda não se sabe maiores detalhes sobre os danos do ataque e/ou se havia backup da rede. Com isso, dados de diversas pessoas podem ser vazados com informações altamente sensíveis.

Isso traz um alerta a todos nós que estamos em fase de conhecimento e implantação da LGPD. Visto que isso pode acarretar diversos problemas judiciais, mesmo que as multas comecem ser aplicadas somente ano que vem. No tribunal o resultado pode ser facilmente a favor das vítimas do vazamento.

No relatório de incidentes foram recomendadas as seguintes atualizações:

Windows:

- KB4571702 de 11 de agosto de 2020

- CVE-2020-1472

- CVE-2018-13379

- CVE-2019-5544

VMWare:

- ESXi 6.7: ESXi670-201912001

- ESXi 6.5: ESXi650-201912001

- ESXi 6.5: ESXi600-201912001

- Horizon DaaS 8.x: atualizar para a versão 9.0

- ESXi 7.0: ESXi670-ESXi70U1a-17119627

- ESXi 6.7: ESXi670-202011301-SG

- ESXi 6.5: ESXi650-202011401-SG

- ESXi 6.5: ESXi600-201903001

Como o ataque poderia ter sido interceptado?

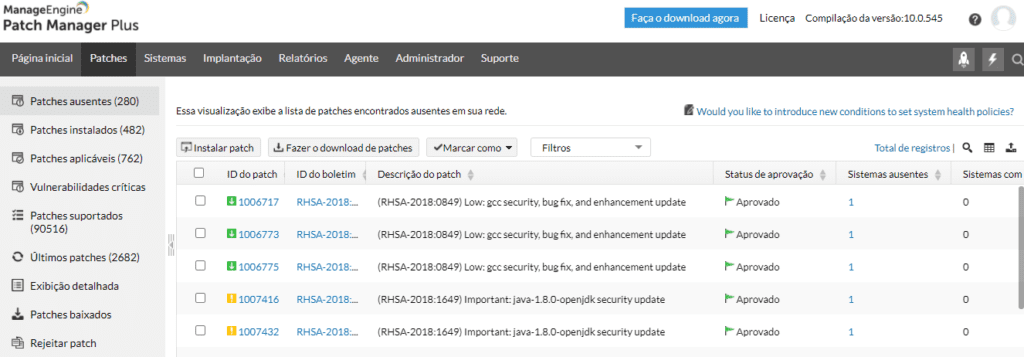

Gerenciamento de Patches

Até onde sabemos os hackers exploraram uma vulnerabilidade já corrigida do Windows e do VMware ESXI. Isso traz uma importante reflexão, pois diversas vezes deixamos de atualizar os sistemas por N motivos, um deles é a dificuldade de um processo automatizado para aplicar esses updates em lote.

Solução:

Ao utilizar uma ferramenta para gestão de endpoints, evitamos mínimas brechas que muitas vezes passam despercebidas por nós. Abaixo listamos as principais recomendações.

Patch Manager

O Patch Manager Plus é a solução completa que oferece implantação de patches automatizada para Windows, macOS e terminais Linux, além de suporte de patch para mais de 250 aplicativos de terceiros. Está disponível nas versões on-premisse e on-demand.

Vulnerability Manager Plus

Já o Vulnerability Manager Plus é um software de gerenciamento de vulnerabilidades focado na priorização para empresas que ofereçam gerenciamento de patches integrado ao gerenciamento de sistemas e vulnerabilidades. Elaborando relatórios de riscos, análise de vulnerabilidades e estando em conformidade com diversas compliances.

Gerenciamento de logs (SIEM)

Além da situação citada acima, é necessário que façamos um monitoramento completo dos logs junto a uma solução que irá nos auxiliar os correlacionando e nos informando de comportamentos que podem ser intrusivos a nossa rede.

Ou seja, antes mesmo de acontecer somos alertados sobre possíveis ataques e conseguimos interceptá-los evitando danos maiores.

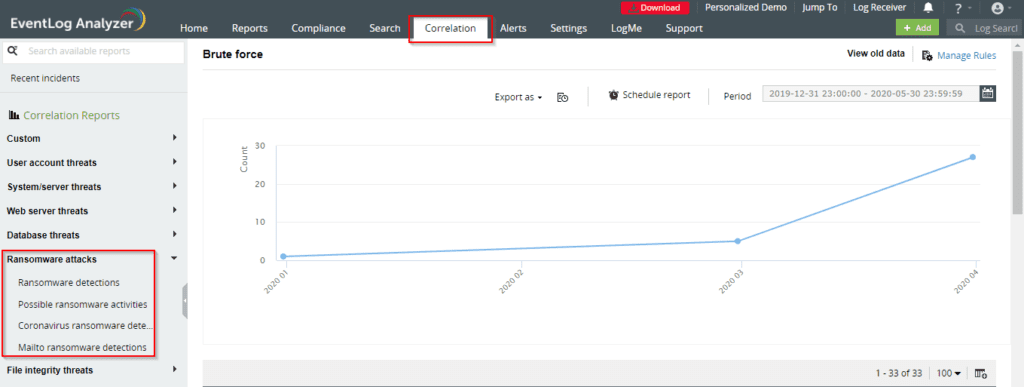

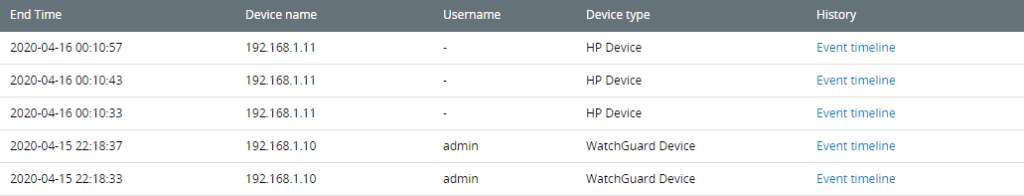

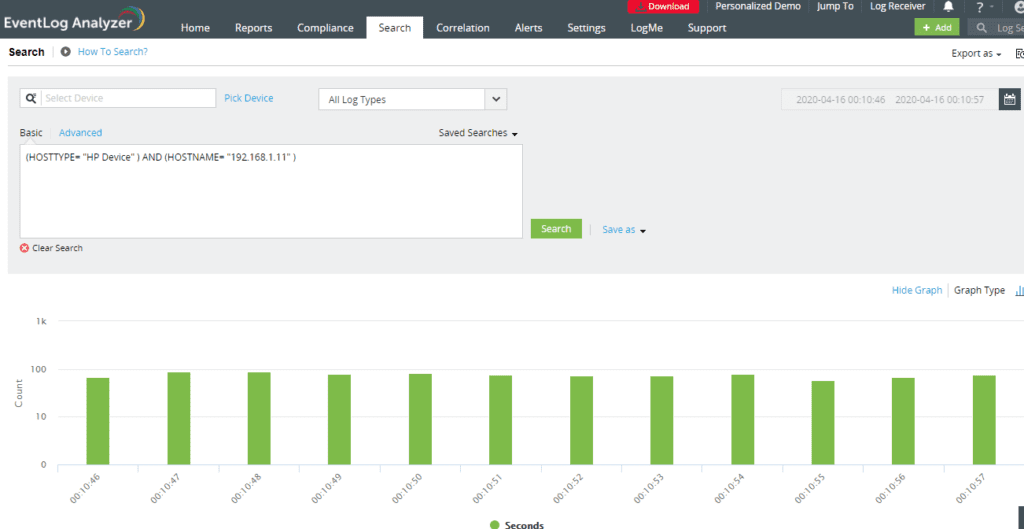

Abaixo está um relatório de exemplo de um ataque Ramsonware, onde a solução EventLog Analyzer faz a correlação de eventos com o timeline completo do evento.

Dentro destes mesmos relatórios a solução faz uma análise que torna a investigação forense muito fácil, permitindo que você use seu poderoso mecanismo de pesquisa de log para pesquisar os logs brutos e formatados e gerar instantaneamente relatórios forenses com base nos resultados da pesquisa.

Isso permite que os administradores de rede pesquisem os registros brutos para localizar a entrada de registro exato que causou a atividade de segurança, a hora exata em que o evento de segurança correspondente aconteceu, quem iniciou a atividade e também o local de onde a atividade foi originada.

Uma solução completa para monitoramento e gerenciamento de incidentes originados de logs:

Além disso, há diversos outros pontos críticos de segurança que muitas vezes não damos devida atenção. Isso também irá variar de acordo com cada empresa, tipo de infraestrutura e os dados que armazenam.

É por isso que é essencial ter uma visão holística do cenário real da nossa organização, bem como o risk score que os nossos equipamentos, processos e usuários podem oferecer.

Nós da ACSoftware estamos oferecendo um diagnóstico tecnológico GRATUITO para te ajudar a entender seus processos internos e como aplicar soluções que te ajudarão a estar em compliance.

Veja o vídeo abaixo e veja como funciona também a POC LGPD realizado pela ACSoftware.

ACSoftware revenda e distribuidora ManageEngine no Brasil. Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.