Depois de anos lutando para que as VPNs alcancem os recursos de trabalho remotamente, nenhum de nós poderia ter sonhado com a simplicidade que os aplicativos em nuvem estão oferecendo agora. Se você soubesse há alguns anos que um único clique poderia fazer o login na sua rede de trabalho a partir de sua casa, você teria rido da ideia. Agora, esse sonho de conexão remota é uma realidade para os usuários, mas está prestes a se tornar um pesadelo para muitos administradores de TI.

O que é a Shadow TI?

A nuvem oferece soluções para todas as necessidades que os usuários têm. Os aplicativos estão disponíveis prontamente na nuvem e os funcionários os utilizam para realizar seu trabalho com mais eficiência. A Shadow TI é quando esses aplicativos não são aprovados ou os administradores de TI desconhecem seu uso.

Sem visibilidade de quais aplicativos estão sendo usados por quem e para quais propósitos, os administradores de TI são forçados a lidar no escuro, tentando, em vão, controlar os custos e garantir a segurança dos dados.

As equipes de TI geralmente incorporam um procedimento meticuloso de avaliação de aplicativos em um ambiente de teste antes de autorizar qualquer aplicativo. Eles fazem isso para evitar violações de segurança e eliminar qualquer possibilidade de um aplicativo ser incompatível com a configuração atual da organização.

Envolver-se na Shadow TI é bastante direto, mas tem consequências de longo alcance. Tão fácil quanto os usuários ignoram a aprovação da equipe de TI, eles não examinam a confiabilidade dos aplicativos que escolhem.

Pensando bem, os usuários inserem dados vitais da empresa em serviços em nuvem não autorizados, deixando a segurança dos dados em risco. O Gartner prevê que, até 2020, um terço dos ataques bem-sucedidos contra empresas estará na sombra dos recursos de TI.

O que os administradores de TI podem fazer para lidar com a TI sombria?

O surgimento da Shadow TI deve-se principalmente à lenta adoção de aplicativos em nuvem nas organizações. Os usuários geralmente optam pela Shadow TI, uma vez que ela ignora o processo lento e tedioso de aguardar a autorização dos administradores. Para combater a TI sombria, os administradores de TI precisam de duas coisas: visibilidade e controle.

A visibilidade na qual os aplicativos estão sendo usados pelos usuários finais fornecerá informações sobre os requisitos imediatos dos usuários finais. Os administradores de TI podem avaliar cada produto para verificar a confiabilidade e a segurança. Se um administrador avalia um aplicativo e o considera seguro, ele deve autorizá-lo para usuários finais. Os administradores de TI podem colocar na lista negra os aplicativos considerados inseguros, bloquear seu uso e encontrar um aplicativo alternativo que atinja a mesma funcionalidade sem comprometer a segurança.

O Browser Security Plus é uma ferramenta que os administradores de TI podem usar para obter visibilidade de quais aplicativos estão sendo usados em suas redes e também para permitir ou negar acesso a aplicativos Web específicos. Isso não apenas ajudará os administradores de TI a manter os custos sob controle, mas também garante a segurança sem comprometer a produtividade do usuário.

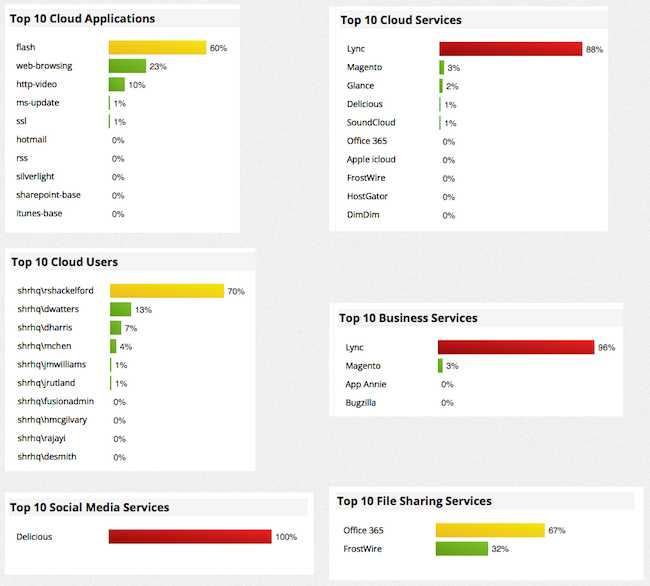

A TI sombria ainda precisa ser monitorada e controlada para gerenciar o mal necessário que o setor de TI está enfrentando. O Firewall Analyzer fornece os relatórios de controle de nuvem necessários. Esses relatórios garantem que os departamentos de TI assumam o controle da TI de sombra.

O administrador de TI poderá descobrir os aplicativos e serviços em nuvem mais usados. Ele conseguirá identificar os serviços comerciais, de mídia social e de compartilhamento de arquivos mais utilizados pelos funcionários na nuvem. Ele pode descobrir os principais usuários dos aplicativos e serviços em nuvem.

Relatórios de controle em nuvem – Dashboards

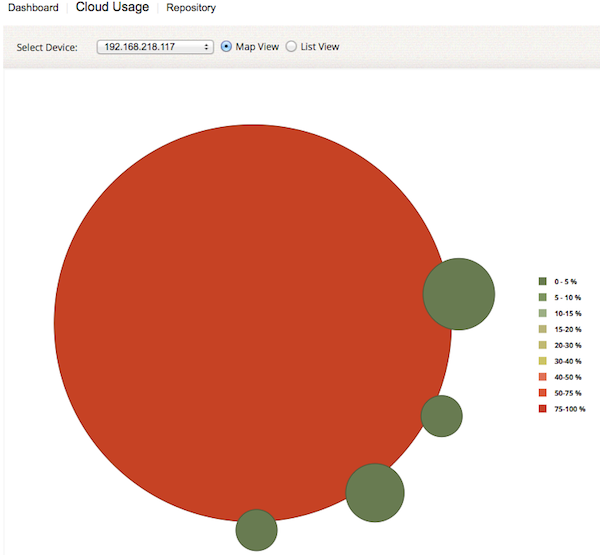

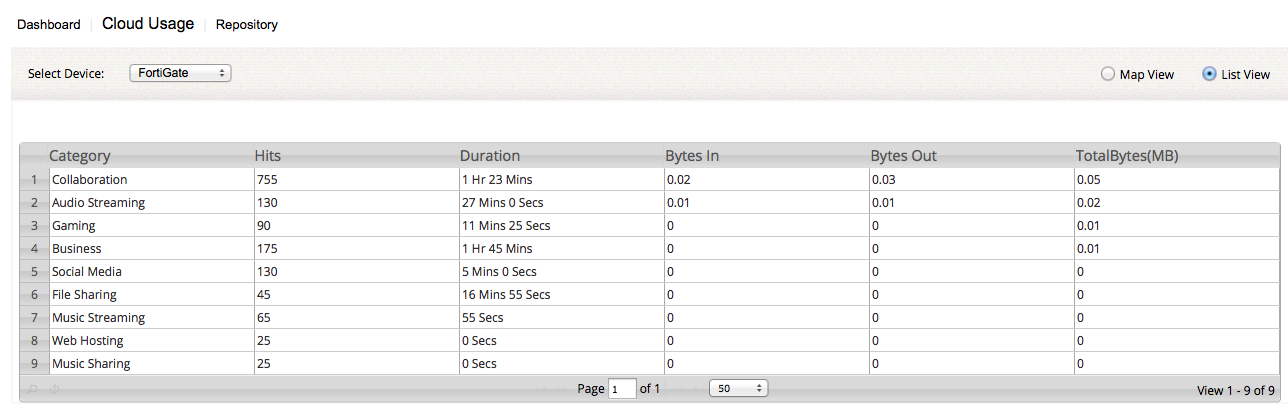

Relatório de uso da nuvem

Este relatório ajuda o administrador de TI a visualizar o uso baseado na categoria de aplicativo. O gráfico de bolhas o faz reconhecer instantaneamente. A exibição em lista do Relatório de uso da nuvem também está disponível.

Relatório de uso da nuvem – Gráfico de bolhas

Relatório de uso da nuvem – exibição em lista

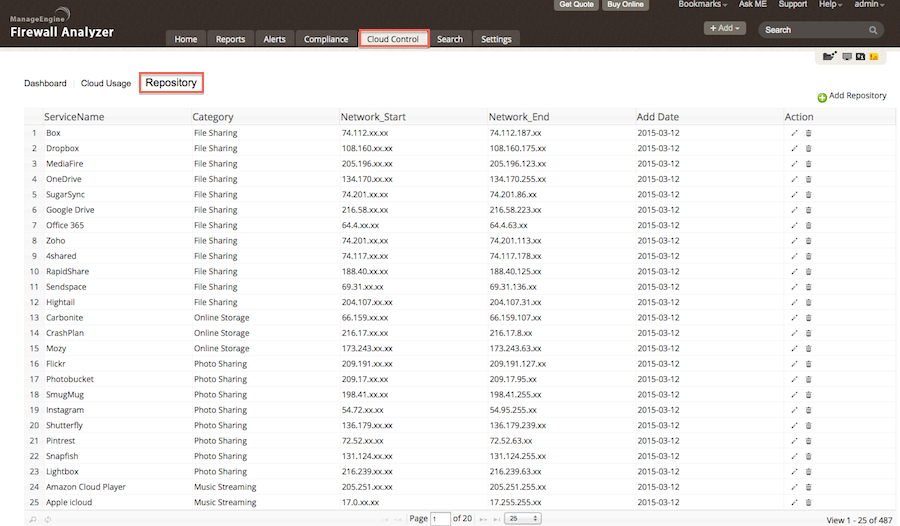

Repositório para Relatórios de Controle em Nuvem

O Firewall Analyzer possui um repositório dos mais populares aplicativos e serviços em nuvem baseados na categoria 500 da indústria. Este repositório é usado na geração dos Relatórios de controle em nuvem com base nas informações de log do firewall. O administrador de TI pode adicionar novas categorias e aplicativos/serviços e modificar a categoria e os aplicativos/serviços existentes.

Não perca tempo e inicie sua avaliação gratuita de ambas as soluções, contando sempre com o apoio da equipe ACSoftware! Basta clicar nos botões abaixo.

ACSoftware revenda e distribuidora ManageEngine no Brasil. Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.