A auditoria do file server é um processo essencial, e a falta de atenção pode custar muito à sua organização, tanto em termos de impacto nos negócios quanto em penalidades financeiras governamentais.

Imagine este cenário: um professor de uma universidade acessa inescrupulosamente vários arquivos críticos que contêm pesquisas inovadoras no campo da microeletrônica. Usando esses dados roubados, o professor lança uma empresa para alavancar enganosamente esses segredos comerciais. Uma solução de auditoria de servidor de arquivos teria protegido a universidade das graves repercussões desse roubo de propriedade intelectual.

Aqui estão os cinco componentes principais que uma solução de auditoria de servidor de arquivos deve monitorar o tempo todo para ajudar a proteger seus dados mais confidenciais:

1. Estado atual das permissões de acesso

É essencial que você siga uma política de menor privilégio e o modelo de segurança Zero Trust ao gerenciar o acesso privilegiado. As permissões de acesso a arquivos e pastas compartilhados devem ser concedidas apenas aos usuários que precisam deles para executar seu trabalho. A qualquer momento, você deve poder verificar se os usuários têm privilégios em excesso e revogar o acesso, se necessário.

2. Alteração nas permissões de acesso

Caso a permissão de acesso de qualquer usuário seja alterada, você precisa ser alertado instantaneamente. Também pode ser necessário analisar trilhas de auditoria anteriores ao executar uma análise forense. Isso se torna especialmente importante se ocorrer uma violação de dados e a causa raiz da violação precisar ser investigada.

3. Atividades de arquivo e pasta

Existem várias atividades de arquivo e pasta que você precisa monitorar. Estes podem incluir, mas não estão limitados a:

- Arquivos criados.

- Arquivos modificados.

- Arquivos excluídos.

- Arquivos movidos.

- Arquivos renomeados.

- Arquivos copiados e colados.

- Falha nas tentativas de ler um arquivo.

- Falha nas tentativas de gravar em um arquivo.

- Falha nas tentativas de excluir arquivos.

4. Alterações nas configurações de auditoria

Além de monitorar os acessos a arquivos, pastas e as permissões, você também deve monitorar as alterações nas configurações de auditoria ou na lista de controle de acesso do sistema (SACL – System Access Control List). A SACL especifica os tipos de atividades que geram registros de auditoria. Um invasor pode tentar ocultar suas faixas fazendo alterações na SACL e, se for bem-sucedido, as atividades subsequentes de arquivos e pastas podem não ser registradas. No entanto, com uma auditoria eficaz do servidor de arquivos, essa atividade também pode ser rastreada.

5. Monitoramento da integridade dos arquivos (FIM)

Embora a auditoria do servidor de arquivos envolva o monitoramento de acessos e alterações em arquivos e pastas em um compartilhamento de rede, o (FIM –File Integrity Monitoring) envolve a verificação de arquivos importantes do sistema operacional, programas utilitários e bancos de dados que podem existir em controladores de domínio, servidores membros, ou até estações de trabalho. O FIM valida arquivos comparando as versões mais recentes com versões confiáveis desses arquivos; em seguida, identifica alterações inesperadas e não autorizadas para verificar se o arquivo foi modificado. Isso geralmente é realizado monitorando uma representação de hash do arquivo.

Como administrador de segurança de TI, você precisa garantir que todas as brechas vulneráveis que os invasores possam explorar estejam conectadas. Mesmo se você levar algum tempo para implementar esses cinco pontos, será um tempo bem gasto.

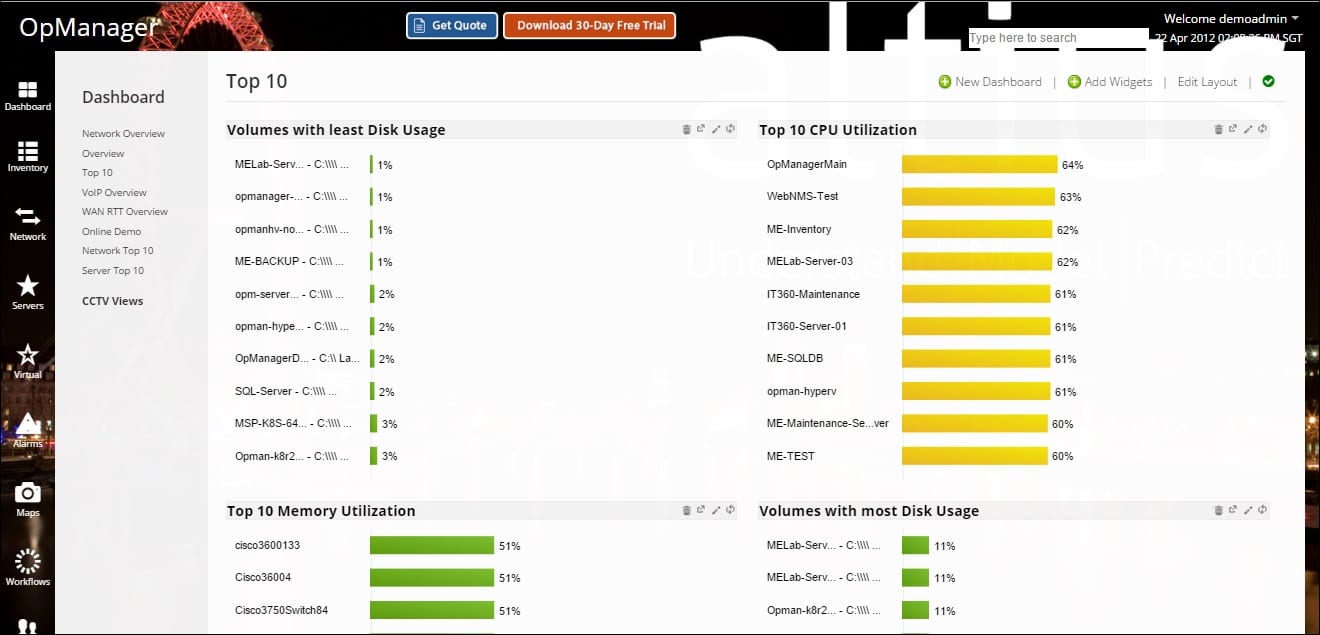

Reforce a segurança e detecte ameaças cibernéticas da sua organização com o Log 360 da ManageEngine. Monitore os acessos ao servidor de arquivos, todas as atividades de arquivos, alterações de permissão e alterações de configuração de auditoria.

O Log360 é uma solução completa para todos os seus desafios de gerenciamento de logs e segurança de rede. Essa solução totalmente integrada combina os recursos do ADAudit Plus, EventLog Analyzer, O365 Manager Plus, Exchange Reporter Plus e Cloud Security Plus. Com uma combinação versátil como essa, você obterá controle completo sobre sua rede; você poderá auditar alterações do Active Directory, logs de dispositivos de rede, Microsoft Exchange Servers, Microsoft Exchange Online, Azure Active Directory e sua infraestrutura de nuvem pública em um único console.

Conheça na prática e na realidade de sua empresa o que nossas soluções ACSoftware|ManageEngine podem fazer por você. Contamos com um portfólio extenso para gerenciamento de TI.

Com soluções para segurança de TI, gerenciamento de acesso e identidade (Active Directory), gerenciamento de endpoints, IT help desk e gerenciamento de serviços de TI (monitoramento de rede, banda e análise de tráfego), gerenciamento de operações de TI (Network e Server), gerenciamento de aplicativos e muito mais.

Conte sempre com o apoio da equipe ACSoftware, sua revenda e suporte ManageEngine no Brasil.

Participe agora mesmo do grupo TIMEBRA dedicado aos usuários ManageEngine no Brasil, que tem a intenção de criar uma comunidade para troca de experiências, esclarecer dúvidas, bem como ficar por dentro de dicas e novidades.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.