No post dessa semana, vamos dar um zoom na malha de segurança cibernética, que traz uma reviravolta na arquitetura de segurança existente com uma abordagem distribuída.

Com a transformação digital acelerada, as organizações tiveram que adotar a tecnologia de ponta para dar suporte ao novo estilo de trabalho. Uma vez que apenas 31% das organizações globais implementaram Zero Trust Network (ZTN), de acordo com a pesquisa Digital Readiness da ManageEngine, são necessários mais esforços para criar consciência e educação sobre seus benefícios. A adoção de políticas de segurança cibernética bem planejadas tem impactos de longo alcance nas organizações. A Arquitetura Zero Trust reorientou a abordagem de segurança típica de “confiança interna e bloquear intrusos” para “não confiar, sempre verificar”. Muitas organizações concordam com essa abordagem ZTN e estão aplicando o termo “malha de segurança cibernética”. Ela serve como uma extensão do ZTN e estende a Zero Trust a todas as entidades, independentemente da localização e dos dispositivos usados.

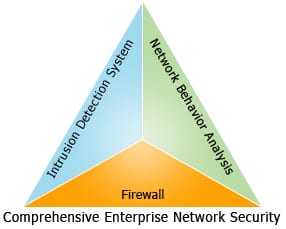

O objetivo da tecnologia mesh é trazer uma abordagem distribuída para segurança de rede e infraestrutura. Isso move o mecanismo de segurança do foco tradicional do perímetro para a identificação de humanos e sistemas na rede. Desse modo, criando perímetros menores e individuais ao redor de cada ponto de acesso. Isso ajuda a centralizar as políticas de segurança e, ao mesmo tempo, garantir que a aplicação seja mais distribuída, uma abordagem muito necessária para empresas que funcionam de qualquer lugar.

Com o aumento das interações voltadas para o cliente em vários canais digitais e um aumento no número de funcionários remotos, os líderes de gerenciamento de segurança e risco lidam com desafios complexos de Gerenciamento de Acesso e Identidade (IAM). Considerando como o modelo “todos os internos são confiáveis” e “todos os externos são ameaças” não é mais eficaz, não é surpresa que o relatório de 2021 do Gartner afirme que a malha de segurança cibernética é sua principal tendência. Ele também prevê que, em 2025, a malha de segurança cibernética oferecerá suporte a 50% das solicitações de gerenciamento de acesso e identidade, abrindo caminho para um modelo de gerenciamento de acesso mais distribuído, móvel e adaptável.

Aqui estão cinco leituras perspicazes sobre a malha de segurança cibernética e como ela é mais eficaz do que os conceitos de segurança existentes.

1. Malha de segurança cibernética: apenas outro modelo ZTN ou uma mudança de paradigma?

Este artigo oferece ideias sobre o funcionamento de uma Zero Trust Network e mostra como a malha de segurança cibernética se encaixa nisso. A malha de segurança cibernética ajuda a implementar uma arquitetura Zero Trust, protegendo todos os dados e sistemas acessados com segurança, independentemente de sua localização.

2. Malha de segurança cibernética: o que criou a tendência?

O autor destaca os problemas em que muitas organizações não perceberam que, durante a pandemia, não estávamos preparados para trabalhar remotamente e a tecnologia que temos atualmente não suporta a flexibilidade necessária para a situação. Desse modo, analisando o surgimento da ideologia da malha de segurança cibernética nos conceitos de segurança existentes.

3. A malha da cibersegurança: como os paradigmas de segurança estão mudando

Com cada vez mais empresas adotando um modelo de trabalho híbrido, a maneira como lidamos e implementamos a segurança cibernética também precisa evoluir e mudar. O autor conclui que a malha de segurança cibernética continuará sendo uma tendência importante, pois fornece os benefícios necessários que os métodos tradicionais de segurança cibernética simplesmente não podem, incluindo agilidade, flexibilidade, adaptabilidade e confiabilidade.

4. Como proteger dados em nuvem em qualquer lugar usando uma malha de segurança de dados

Este artigo se aprofunda na necessidade de implementar uma nova estratégia e explora as etapas necessárias para a execução. Ele também explica que uma estratégia abrangente de malha de segurança de dados enfrentará desafios que exigem auditoria da tecnologia existente, treinamento adequado da equipe e verificação de todos os parceiros de tecnologia.

5. Malha de segurança cibernética – principais considerações antes da adoção e implementação

Incidentes de ataques cibernéticos continuam a colocar em risco a segurança dos dados. Com o trabalho remoto se tornando a norma, os atores da ameaça expandiram a superfície vulnerável disponível para o alvo. O autor descreve a abordagem tradicional de construir “cidades muradas” em torno de uma rede, em comparação com a malha de segurança cibernética que abre o caminho para perímetros protegidos por senha para redes seguras. Ele também descreve os fatores vitais a serem considerados antes da tecnologia de malha.

Com o aumento do trabalho remoto e do modelo work-from-anywhere, as organizações agora incluem um ambiente diversificado de funcionários, clientes, parceiros e ativos. À medida que mais e mais ativos são digitalizados, as organizações mudam para ambientes baseados em nuvem, onde a malha de segurança cibernética fornecerá mais flexibilidade e melhor proteção para garantir investimentos em transformações digitais.

Esse conceito moderno em arquitetura de segurança permite que as organizações tenham controle distribuído e estendam a segurança para onde ela é mais necessária. Agora é a hora de redesenhar a segurança de sua rede como uma malha de segurança cibernética; certifique-se de ter uma solução de identidade centralizada e comece a criar políticas que protegerão seus recursos no nível individual.

Conheça na prática e na realidade de sua empresa o que as soluções ACSoftware|ManageEngine podem fazer por você. Contamos com um portfólio extenso para gerenciamento de TI.

Com soluções para segurança de TI, IAM – Gerenciamento de Acesso e Identidade, gerenciamento de endpoints, ITSM – Gerenciamento de Serviços de TI, ITOM – Gerenciamento de Operações de TI (monitoramento de redes, servidores, aplicações, sites banda e análise de tráfego, gerenciamento de endereços IP e portas de switch), análise avançada de dados e muito mais.

Conte sempre com o apoio da equipe ACSoftware, sua revenda e suporte ManageEngine no Brasil.

Participe agora mesmo do grupo TIMEBRA dedicado aos usuários ManageEngine no Brasil, que tem a intenção de criar uma comunidade para troca de experiências, esclarecer dúvidas, bem como ficar por dentro de dicas e novidades.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.