Existem centenas, se não milhares, de possíveis configurações relacionadas ao Active Directory, incluindo membros do grupo, os direitos de utilizador, listas de controle de acesso (ACLs), as delegações, e várias outras. Com todas estas definições, há sempre algumas configurações ausentes ou mal configuradas. Aqui estão três configurações relacionadas à segurança dos ambientes do Active Directory que por vezes não estão configuradas corretamente.

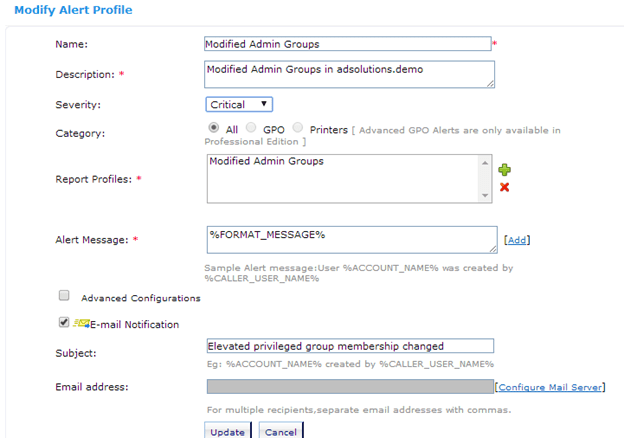

Grupo Enterprise Admins: Para a maioria das instalações do Active Directory e corporações, o grupo Enterprise Admins deve estar vazio. Este grupo deve estar vazio, porque as capacidades do grupo são raramente utilizadas, mas ter um usuário nesse grupo expõe essa conta de usuário a ataques e ao uso perigoso das capacidades do grupo. Se você monitorar e alertar mudanças para o grupo Enterprise Admins, você terá um registro e será notificado imediatamente se membros do grupo forem alterados, que é ideal para esse caso. A imagem abaixo descreve como configurar o monitoramento e alerta para o grupo Enterprise Admins através do ADAudit Plus.

Política de bloqueio da conta/Limite de bloqueio de conta: Esta configuração (definida em um GPO – Group Policy Object) determina quantas tentativas falhas de logon um usuário pode ter antes de sua conta ser bloqueada. O ajuste tem sido historicamente definido como um número baixo (geralmente 3-5) para atender às normas de conformidade de segurança, e aliviar os pensamentos daqueles que acreditam que um número baixo é bom para a segurança. No entanto, com os usuários internos que são mais sofisticados e têm a capacidade de atacar com melhores resultados, este número deve ser aumentado para algo entre 75 e 100 para ajudar a reduzir as chances de um ataque de negação de serviço. Um ataque de negação de serviço, neste caso, consiste em todas as contas de usuário serem bloqueadas com um simples script ou arquivo em lotes que qualquer usuário interno pode executar. Ao tentar fazer logon com três a cinco senhas incorretas para todos os usuários no domínio, um invasor interno poderia bloquear todos os usuários no Active Directory (até a conta de administrador de domínio) em segundos. Se você definir o valor para um número maior, o atacante interno não pode saber qual é valor de bloqueio.

Conta de serviço permidida a “Fazer logon em”: Esta configuração é um controle que pode limitar quais computadores as contas de serviço podem logon. O cenário é parte das propriedades de contas de usuário, que são fáceis de configurar. A chave é saber quais os computadores em que a conta do serviço é usada, e, em seguida, simplesmente incluí-las na lista “Log on to”. Isto irá restringir a conta de usuário (usado como uma conta de serviço) a fazer logon em qualquer computador, exceto aqueles listados. Se você precisar de ajuda para descobrir quais computadores as contas de serviço na sua organização estão configuradas, você pode usar a ferramenta de Active Directory gratuita da ManageEngine.

Essas três definições fáceis de verificar e configurar podem tornar seu ambiente Active Directory cada vez mais seguro e estável. Venha conhecer nossas ferramentas de gerenciamento e auditoria do Active Directory, o ADManager Plus e ADAudit Plus, nossa equipe terá o prazer em lhe auxiliar.

ACSoftware / Figo Software seu Distribuidor e Revenda ManageEngine no Brasil

Fone (11) 4063 1007 – Vendas (11) 4063 9639