O Active Directory Domain Services (AD DS) é o serviço de domínio local tradicional oferecido pela Microsoft. É o componente principal e uma função de servidor no Active Directory (AD), o serviço de diretório proprietário especializado em ambientes de sistema operacional Windows.

Considere uma empresa ou um negócio complexo configurado com muitos recursos de rede conectados. Para garantir o gerenciamento eficaz desses recursos, os administradores de TI usam o AD e seus componentes, incluindo o AD DS. O AD está configurado para configurar, agrupar e gerenciar centralmente uma coleção lógica de recursos de rede em um domínio do AD.

Ao contrário de um grupo de trabalho em que os administradores de rede precisam identificar e gerenciar individualmente as políticas e permissões manualmente, o AD fornece um banco de dados central que facilita aos administradores configurar controles de acesso e permissões apropriados para usar vários recursos de rede. O AD também permite que os administradores definam políticas de segurança que controlam quem tem acesso a quê na rede.

O agrupamento lógico de recursos de rede para formar um domínio AD é feito pelo administrador. Todos esses objetos de domínio podem compartilhar o mesmo controlador de domínio central (DC). Um ambiente Windows que tenha um DC com AD DS instalado e funcionando como o nó central de autenticação e autorização é chamado de ambiente controlado por domínio.

O AD segue uma arquitetura cliente-servidor com o DC sendo o servidor central que atende os outros recursos de rede conectados no domínio. O DC tem autoridade de domínio completa e controla a autenticação e as modificações de todos os recursos de rede contidos em seu domínio.

Agora, vejamos dois dos processos mais fundamentais de um ambiente AD:

Autenticação: A autenticação é uma das principais funcionalidades do AD através da qual a identidade de qualquer usuário que faz logon em um domínio do AD é verificada e o acesso é permitido ou negado. O processo de verificação de identidades em termos muito definitivos constitui a base do processo de autenticação. As identidades podem ser autenticadas por qualquer uma das três maneiras a seguir:

- Algo que você conhece, como um endereço de e-mail ou uma combinação de nome de usuário e senha.

- Algo que você tem, como um soft token ou um smart card.

- Algo que você é, como uma impressão digital ou outra biometria.

Autorização: A autorização é a outra funcionalidade central do AD, que segue sucessivamente o processo de autenticação. O acesso e as permissões para usar os recursos de rede apropriados e outros dados relevantes são concedidos aos usuários por meio de autorização. Esse processo ocorre com a geração de tokens de segurança verificados em relação a um conjunto predefinido de regras exclusivas para cada usuário.

Autenticação e autorização formam a base do gerenciamento de identidade e acesso.

Para fortalecer ainda mais sua compreensão do AD, aqui estão as definições de algumas das propriedades mais importantes do AD:

- Objetos: o AD armazena dados na forma de objetos. Cada elemento do ambiente AD é um objeto AD.

- Objetos de usuário ou usuários: os objetos que precisam de autenticação para ingressar em domínios do AD são chamados de usuários. Os usuários precisam ser autenticados, ter permissões e privilégios e geralmente são agrupados em um domínio do AD em outros objetos do AD chamados grupos.

- Objetos de computador ou computadores: os objetos do AD que representam as estações de trabalho ou os servidores membros do domínio são chamados de computadores.

- Objetos de contêiner: objetos no AD que podem conter outros objetos são chamados de objetos de contêiner. Existem objetos de contêiner padrão e criados no AD.

- Objetos folha: objetos folha são objetos no AD que não podem conter ou ter objetos secundários dentro deles, por exemplo, usuários.

- Domínio: um domínio é o agrupamento lógico de objetos relacionados, como usuários, computadores ou grupos, ou recursos compartilhados, como impressoras, arquivos ou pastas, todos controlados ou atendidos por um ou mais DCs. Todos os objetos em um domínio específico compartilham o mesmo banco de dados do AD. Os domínios geralmente são identificados por um nome fornecido pelo DNS, como xxx.com.

- Controlador de domínio (DC): um DC é o servidor que possui o AD DS instalado nele. A promoção de um servidor a um DC permite que ele gerencie permissões centralmente, controle a autenticação de identidades de usuários e autorize o acesso a vários recursos, incluindo armazenamento de arquivos, aplicativos e outras redes.

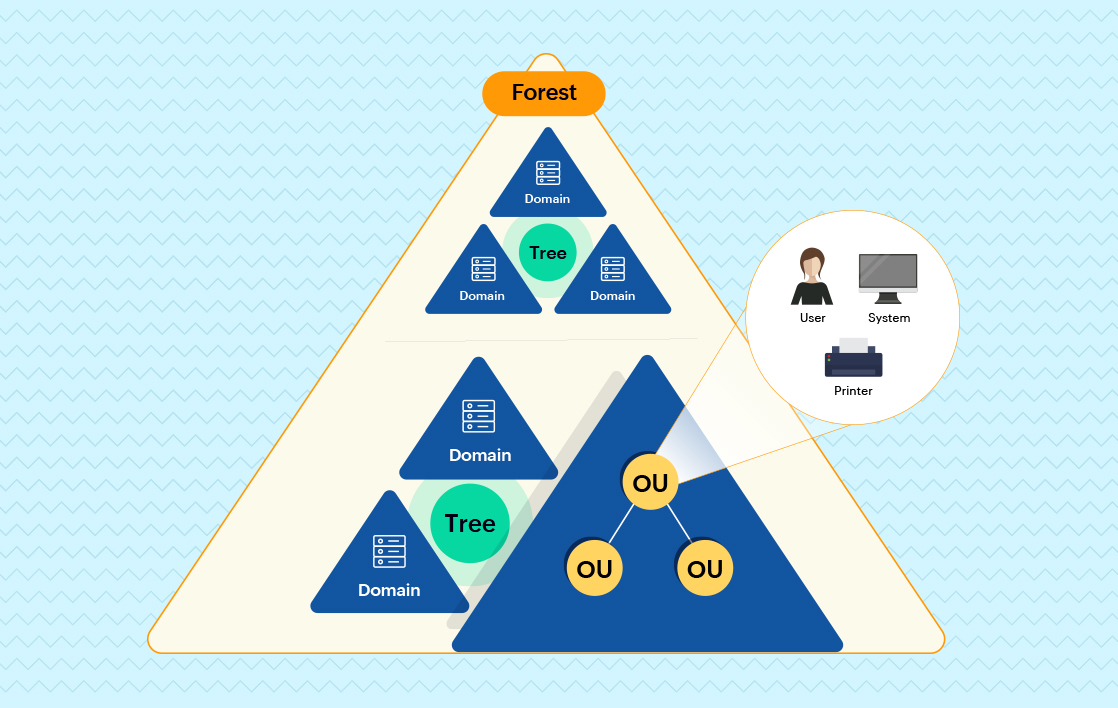

- Árvore: para fins administrativos, os domínios do AD são agrupados em árvores. O objetivo dos administradores é manter o número mínimo de domínios e tê-los todos agrupados logicamente em árvores. Domínios e subdomínios são agrupados lógica e hierarquicamente para se assemelhar a uma estrutura de árvore.

- Floresta: os limites de segurança de um ambiente AD são definidos por florestas, que são uma coleção de várias árvores. Duas florestas não podem interagir a menos que uma autoridade de confiança transitiva seja estabelecida entre elas. A floresta geral representa uma organização e é o nível mais alto em termos de definição da arquitetura do AD. Em cenários de negócios, como fusões e aquisições, várias florestas podem ser combinadas para que os administradores de rede tenham controle total sobre todos os domínios, DCs e dados do AD envolvidos. Cada floresta é identificada pelo primeiro domínio que foi criado, ou seja, o nome do domínio raiz.

- Site: os sites AD são agrupamentos físicos de sub-redes que cobrem um intervalo de endereços IP em cada local geográfico. Os sites podem ter um ou mais DCs agrupados com outros recursos de rede. Um site normalmente cobre uma LAN. Servidores em outras redes (e, portanto, outros sites) interagem por meio de links de sites. Os sites são definidos para ajudar no processo de replicação para um funcionamento eficaz do AD.

- Replicação: o AD é projetado com base na replicação. O processo de fazer alterações em qualquer objeto AD controlado por um determinado DC é refletido ou replicado em todos os outros DCs da floresta. A replicação acontece de duas maneiras: intrasite e intersite.

- Diretiva de Grupo: a Diretiva de Grupo gerencia a configuração e as diretivas de segurança de usuários e computadores.

- Objetos de Diretiva de Grupo (GPOs): GPOs são grupos de configurações aplicadas a usuários e computadores no domínio. Isso pode incluir o direito de fazer logon em determinadas máquinas ou permissão para acessar determinados arquivos e recursos compartilhados, como impressoras, scanners e outros dispositivos de armazenamento compartilhados.

Agora que os conceitos básicos do ambiente AD foram abordados, vamos mergulhar no propósito de ter um AD configurado em qualquer negócio:

- O AD ajuda a organizar todos os usuários, computadores e outros recursos de rede e seus acessos e permissões associados. Isso ajuda na alocação de recursos, gerenciamento e manutenção.

- O AD é essencial para manter a postura de segurança de uma organização. O acesso aos recursos da rede é gerenciado por meio de políticas de segurança. Conforme discutido anteriormente, autenticação e autorização são os elementos principais de um ambiente AD.

- Com o gerenciamento claro, transparente e centralizado dos usuários e do que eles acessam, os custos de operação são reduzidos e o controle sobre os recursos da rede se torna mais simplificado.

- O AD permite a adesão a regulamentos de conformidade, como GDPR, GLBA e HIPAA. A auditoria de conformidade envolve o gerenciamento de políticas, regulamentos e padrões de segurança, que abrangem como as informações confidenciais sobre usuários e grupos são tratadas. O AD garante a máxima granularidade na manutenção e geração de relatórios desses dados. Ele fornece informações valiosas que são usadas pelos auditores de conformidade durante a auditoria em toda a organização.

- O AD permite uma abordagem personalizada para gerenciar usuários e seus privilégios associados. Isso envolve o agrupamento de todos os objetos do AD e seu gerenciamento subsequente de acordo com as necessidades da empresa e os objetivos de negócios.

- O AD fornece a base para um ponto de acesso único ou um logon único para acessar recursos de rede localizados em qualquer servidor no ambiente controlado pelo AD.

- As políticas de senha e várias outras configurações de usuário e computador permitem o gerenciamento eficiente da entrega de software. As configurações do Windows e os modelos administrativos no AD podem ser usados para um melhor gerenciamento de dados e serviços.

- Atualizações automáticas e gerenciamento centralizado de dispositivos com intervenção manual mínima são possíveis devido ao AD. Os administradores de rede usam a Diretiva de Grupo para gerenciar essas configurações.

Estes são alguns dos conceitos básicos, porém críticos, a serem entendidos ao iniciar seu estudo de AD. Siga esta série para aprofundar e fortalecer sua compreensão de vários outros aspectos da AD.

Conheça na prática e na realidade de sua empresa o que as soluções ACSoftware|ManageEngine podem fazer por você. Contamos com um portfólio extenso para gerenciamento de TI.

Com soluções para segurança de TI, IAM – Gerenciamento de Acesso e Identidade, gerenciamento de endpoints, ITSM – Gerenciamento de Serviços de TI, ITOM – Gerenciamento de Operações de TI (monitoramento de redes, servidores, aplicações, sites banda e análise de tráfego, gerenciamento de endereços IP e portas de switch), análise avançada de dados e muito mais.

Conte sempre com o apoio da equipe ACSoftware, sua revenda e suporte ManageEngine no Brasil.

Participe agora mesmo do grupo TIMEBRA dedicado aos usuários ManageEngine no Brasil, que tem a intenção de criar uma comunidade para troca de experiências, esclarecer dúvidas, bem como ficar por dentro de dicas e novidades.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.