Duas vulnerabilidades zero day do sistema Microsoft Exchange que não eram conhecidas até o momento já estão sendo exploradas pelo criminosos para realização de ataques contra sistemas corporativos. As vulnerabilidades são utilizadas em combinação partindo de credenciais roubadas ou adquiridas em ataques que usam engenharia social, no qual o objetivo é atacar e roubar dados dos servidores alvos. As vulnerabilidades atingem as versões 2013, 2016 e 2019 do Microsoft Exchange Server, porém quem usa o serviços online do sistema não correm riscos, pois para esse tipo de distribuição as correções já foram aplicadas.

A vulnerabilidade CVE-2022-41040 permite acesso à recursos no qual não deveriam estar disponíveis e CVE-2022-41082 no qual libera a execução de código remoto partindo do PowerShell, sendo a primeira capaz de ser explorada apenas utilizando usuários autenticados, seja a partir de acessos legítimos, credenciais roubadas ou outras vias de ataque. Com ela os criminosos conseguem acesso aos recursos necessários para executar códigos maliciosos, baixar malwares e realizar o roubo de informações.

Conforme informado pela GTSC, empresa de segurança responsável pela identificação das falhas notificadas à Microsoft há indícios de associação dos ataques a um grupo chinês. O código no qual foi usado para os ataques por exemplo, é escrito no idioma. A atualização ainda não está disponível a recomendação da Microsoft é pelo uso de mitigações pelos usuários. Os detalhes técnicos foram divulgados pela empresa mas a ação mais adequada até o momento é a criação de uma regra que bloqueie padrões relacionados ao PowerShell e também portas HTTP e HTTPS usada pelos criminosos para acesso remoto aos servidores.

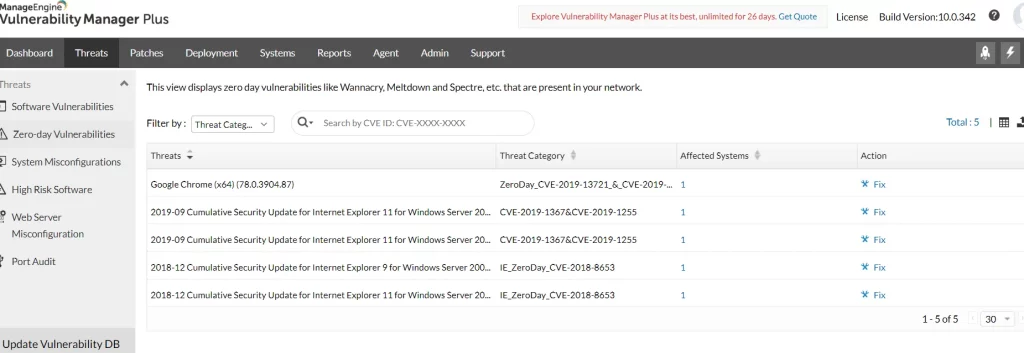

Um dos aspectos mais críticos de uma avaliação de vulnerabilidade de segurança é a eficácia com que a ferramenta de avaliação de vulnerabilidade o mantém informado sobre vulnerabilidades zero day. As vulnerabilidades zero day são os alvos mais fáceis para os para os criminosos, pois são divulgadas ao público ou exploradas antes que o fabricante possa lançar um patch para corrigir a falha, por isso é fundamental garantir que elas não sejam negligenciadas.

O Vulnerability Manager Plus da ManageEngine, possui um gráfico de contagem zero day que oferece uma visão isolada das vulnerabilidades zero day na rede para que seja possível identificar e corrigir ou usar a medida de mitigação alternativa disponível enquanto aguarda uma correção do fabricante.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.