Nos últimos anos, as empresas de tecnologia da informação têm abraçado a Internet das Coisas (IoT) e redes sem fio híbridas como estratégias-chave para se manterem competitivas e atenderem às crescentes demandas dos clientes. Entre essas soluções de conectividade, as redes sem fio despontam como as mais comuns, porém, também aparecem como alvos potenciais para ataques cibernéticos, uma vez que hackers buscam constantemente formas de infiltrar-se nelas.

Os ataques cibernéticos são orquestrados através da introdução de dispositivos não autorizados na rede da organização. Esses dispositivos clandestinos representam uma ameaça significativa, capaz de roubar informações valiosas, disseminar malware e sabotar qualquer medida de segurança implementada para proteger a rede. Dessa forma, identificar e mitigar tais dispositivos é crucial para preservar a reputação da empresa.

A detecção e prevenção de dispositivos não autorizados, no entanto, se tornaram desafios crescentes para empresas com áreas de TI em constante expansão. Por isso, é imprescindível que se adote uma ferramenta eficaz, capaz de identificar e controlar a presença de dispositivos não autorizados na rede empresarial. Somente assim será possível enfrentar essa ameaça com maior segurança e tranquilidade.

Sendo assim, o OpUtils da ManageEngine, uma solução robusta e altamente eficiente onde você poderá detectar dispositivos não autorizados em sua rede. Essa poderosa ferramenta é especialmente projetada para integração perfeita com recursos essenciais, como o IP Address Manager e o Switch Port Mapper, proporcionando a você um controle inigualável sobre toda a sua infraestrutura.

Com o OpUtils, a detecção de dispositivos não autorizados torna-se uma tarefa ágil e precisa, permitindo que você identifique possíveis ameaças antes que elas possam causar danos à sua rede. Além disso, sua funcionalidade integrada oferece uma visão completa das atividades em seu ambiente, garantindo que cada dispositivo seja verificado e rastreado em tempo real.

A segurança da sua rede é essencial para proteger os dados valiosos da sua organização. Com a ajuda do OpUtils, você pode fortalecer suas defesas e manter sua rede livre de dispositivos não autorizados, garantindo assim a tranquilidade e a confiança necessárias para enfrentar os desafios cibernéticos atuais.

Otimize sua visão, identifique dispositivos não autorizados de forma simples

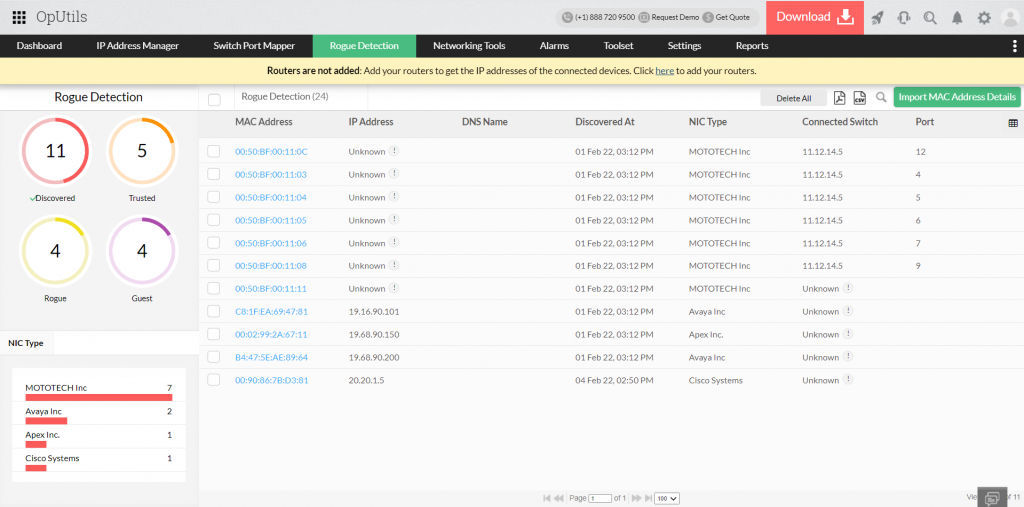

A proteção contra dispositivos não autorizados na sua rede começa com uma identificação e rastreamento minuciosos. O processo inicia-se com a descoberta de todos os dispositivos, sub-redes, servidores DHCP e portas de switch através do console do OpUtils. A partir dessa detecção, o OpUtils automaticamente identifica os dispositivos não autorizados, marcando-os como tal e impedindo seu acesso à rede.

Para assegurar que sua rede dinâmica permaneça livre de invasores, é fundamental seguir três etapas fundamentais:

- Varreduras Periódicas: O módulo de dispositivo não autorizado do OpUtils permite que você agende varreduras regulares. Essas varreduras são cruciais para evitar que dispositivos não autorizados tenham acesso irrestrito à rede da sua organização.

- Fechamento de Conexões TCP Ociosas: Fechar conexões TCP ociosas ajuda a filtrar o tráfego prejudicial aos dispositivos. O OpUtils monitora continuamente os dispositivos e os serviços em execução, possibilitando o fechamento de conexões indesejadas e a manutenção da rede livre de invasões.

- Alertas Imediatos: A detecção de um novo dispositivo na rede é um evento crítico que exige uma resposta ágil. Com o OpUtils, é possível configurar alertas que notificam imediatamente os administradores de TI por e-mail ou syslog quando um dispositivo ou porta desconhecidos são encontrados em sua rede.

Ao seguir essas três etapas, você estará fortalecendo a segurança da sua rede e protegendo-a contra potenciais ameaças de dispositivos não autorizados. A adoção do OpUtils é um passo importante para garantir a integridade e confiabilidade do seu ambiente de rede.

Prevenção de dispositivos invasores com OpUtils de forma simplificado

Em um ambiente de rede que abrange uma ampla variedade de dispositivos e portas, é fundamental adotar uma abordagem holística para prevenir e mitigar a presença de dispositivos não autorizados. Seguindo estas três etapas simples, você pode fortalecer significativamente a segurança da sua rede:

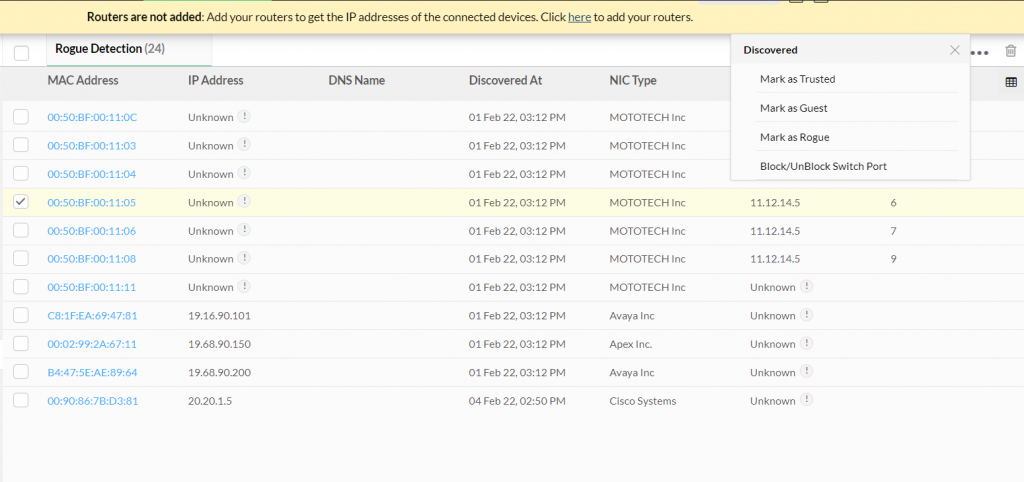

- Identificação e Marcação de Dispositivos Autorizados e Não Autorizados: O módulo de dispositivos não autorizados do OpUtils realiza a identificação e marcação automática de possíveis dispositivos não autorizados presentes em sua rede. É uma prática altamente recomendada manter um controle rigoroso sobre os dispositivos autorizados e não autorizados, garantindo que apenas dispositivos confiáveis tenham acesso à rede da organização.

- Estabelecimento de Controles de Acesso para Sua Rede: O controle de acesso é uma medida essencial para impedir a entrada de dispositivos invasores em sua rede. Ao implementar políticas de controle de acesso bem definidas, você pode garantir que apenas dispositivos autorizados, devidamente identificados e marcados, sejam permitidos a se conectar à rede.

- Monitoramento Contínuo dos Dispositivos Conectados: A vigilância constante é vital para manter a integridade da sua rede. O monitoramento contínuo dos dispositivos conectados permite detectar prontamente qualquer atividade suspeita ou presença de dispositivos não autorizados. Com esse acompanhamento proativo, você pode agir rapidamente para neutralizar ameaças potenciais antes que elas causem danos à sua rede.

Garantindo a Segurança de sua Rede: Controle de Acesso Eficiente com o OpUtils

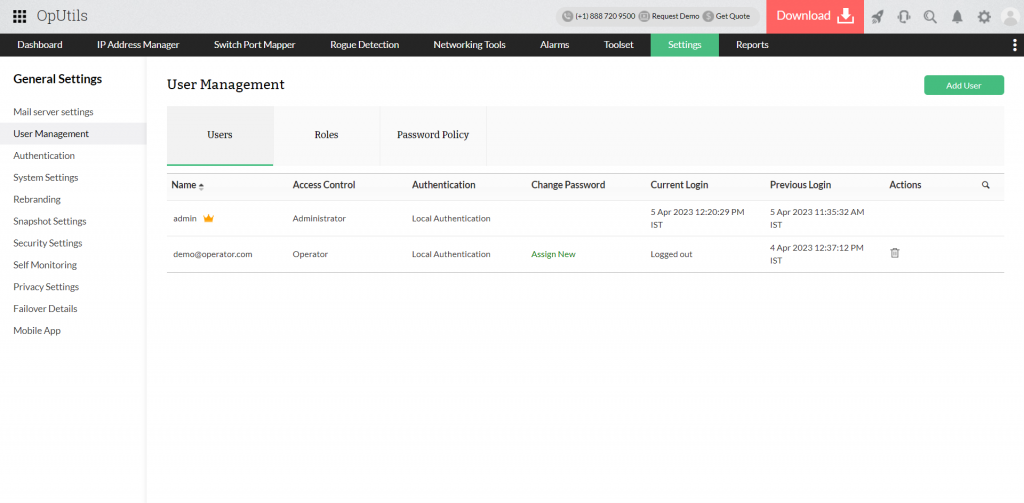

Uma das chaves para evitar que dispositivos maliciosos comprometam sua rede é estabelecer controles de acesso sólidos. A identificação dos dispositivos com níveis de acesso de administrador, usuário ou moderado é fundamental para garantir que apenas dispositivos confiáveis possam se conectar à sua rede. Nesse contexto, o OpUtils oferece um Controle de Acesso de Usuário Baseado em Função (RBAC), uma funcionalidade que simplifica e aprimora o acesso à rede para os dispositivos conectados à sua infraestrutura corporativa.

Ao implementar o Controle de Acesso de Usuário Baseado em Função do OpUtils, você pode atribuir diferentes níveis de acesso a dispositivos com base em suas funções específicas. Isso permite que apenas os dispositivos autorizados e devidamente classificados obtenham permissões apropriadas para interagir com sua rede. Dessa forma, você garante uma estrutura de controle mais eficiente, evitando que dispositivos não confiáveis comprometam a segurança e integridade dos recursos da sua rede.

Com o OpUtils, você terá maior confiança na sua rede, sabendo que somente dispositivos confiáveis e com permissões adequadas podem se conectar. Essa abordagem proativa ajuda a mitigar riscos e reduz a possibilidade de incidentes de segurança que possam comprometer sua organização. Não deixe de aproveitar as vantagens do Controle de Acesso de Usuário Baseado em Função do OpUtils para reforçar ainda mais a segurança de sua rede corporativa.

Em um cenário dinâmico em que as exigências de conformidade de rede estão sempre em evolução e novos dispositivos são regularmente descobertos através de verificações periódicas, o monitoramento contínuo dos dispositivos é essencial para manter a integridade da sua rede. O OpUtils oferece a capacidade de acompanhar de forma persistente todos os dispositivos identificados em seu console, garantindo uma visão abrangente e em tempo real do ambiente de rede.

Ao adotar o monitoramento contínuo dos dispositivos, você estará em vantagem para rastrear dispositivos conhecidos e identificar quaisquer dispositivos não autorizados que possam surgir de forma inesperada. Essa abordagem pró-ativa permite detectar rapidamente qualquer atividade suspeita e implementar as medidas corretivas necessárias para garantir a segurança da sua rede.

O OpUtils é a ferramenta ideal para facilitar esse processo, fornecendo um acompanhamento constante e detalhado de todos os dispositivos em sua rede. Com essa solução abrangente de monitoramento, você terá uma base sólida para tomar decisões informadas sobre a segurança da sua infraestrutura de rede e garantir a proteção contínua contra ameaças potenciais.

Explorando os Recursos do Módulo Rogue Device Detection do OpUtils

O módulo de detecção de dispositivos não autorizados do OpUtils oferece uma gama abrangente de recursos que proporcionam uma visão completa e holística da rede da sua organização. Veja como essa ferramenta se destaca:

Integração com IP Address Management (IPAM) e Switch Port Mapper: Diferenciando-se de outras soluções de detecção de dispositivos não autorizados, o OpUtils integra-se perfeitamente ao IPAM e ao Switch Port Mapper, proporcionando máximo controle e visibilidade sobre a rede. Essa abordagem unificada simplifica as operações e aprimora a eficiência na identificação e gerenciamento de dispositivos não autorizados.

Controle do Acesso a Dispositivos Convidados: O OpUtils permite que você restrinja o acesso de dispositivos convidados após um período pré-programado. Essa funcionalidade é crucial para garantir que dispositivos temporários não se tornem uma brecha de segurança em sua rede.

Monitoramento e Gerenciamento em Tempo Real: Com o OpUtils, você pode monitorar e gerenciar dispositivos e serviços em execução em tempo real. Isso proporciona uma resposta rápida a quaisquer atividades suspeitas ou não autorizadas, mantendo a segurança da rede em alta prioridade.

Marcação Personalizada de Dispositivos: O OpUtils oferece a capacidade de marcar dispositivos como não autorizados, confiáveis ou convidados conforme a necessidade, concedendo maior controle aos administradores de rede. Essa flexibilidade garante que cada dispositivo seja devidamente classificado e tratado de acordo.

Bloqueio e Desbloqueio de Portas de Switch: O OpUtils permite bloquear e desbloquear portas de switch conforme sua conveniência. Essa funcionalidade é especialmente útil para restringir o acesso a portas específicas e aprimorar a segurança em pontos-chave da rede.

Com todos esses recursos abrangentes, o módulo Rogue Device Detection do OpUtils é uma solução poderosa e essencial para detectar e gerenciar dispositivos não autorizados em sua rede. Ele proporciona maior tranquilidade e confiança, permitindo que você proteja sua infraestrutura de rede de ameaças potenciais de forma proativa.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.