Na era da informação as mais poderosas empresas e até os governos em todo o mundo estão preocupados com os cyber ataques. Nem um único dia passa sem que haja uma história sobre um hack ou um roubo de identidade envolvendo um grande número de usuários. A segurança cibernética é cada vez mais complexa, e os cyber ataques fizeram emergir uma verdadeira crise global.

Uma análise de algumas das recentes violações de alto perfil, revela que o cenário de ameaças está evoluindo rapidamente para um terreno mais perigoso com ataques altamente direcionados e ameaças persistentes avançadas (APT) liderando o caminho.

Tradicionalmente, as empresas têm dependido principalmente de um software de segurança de perímetro e soluções de análise de tráfego, que ajudam apenas a combater vetores de ataque tradicionais. Mas os hackers de hoje estão tornando altamente criativos, e as defesas tradicionais não são eficazes contra ameaças avançadas.

A luta contra os cyber ataques modernos exige uma estratégia multifacetada que incorpora um conjunto complexo de atividades. Estas incluem a implantação de dispositivos de segurança, cumprimento de políticas de segurança, controle de acesso aos recursos, monitoramento de eventos, análise de logs, a detecção de vulnerabilidades, gerenciamento de correções, rastreamento de alterações, atender as normas de conformidade, monitoramento de tráfego, e muito mais.

Mas mesmo todas essas medidas estão se mostrando insuficientes para combater eficazmente os APTs sofisticados e ataques direcionados. As rganizações são obrigadas a virar-se para análises avançadas, que envolve a análise de todos os dados que entra na rede, o tempo todo. Embora o mercado seja repleto de soluções de análise de segurança de TI, a dura realidade é que não há uma solução única que poderia oferecer uma proteção eficaz contra todas as ameaças emergentes.

Apesar de ter um bom arsenal de segurança, as organizações encontram brechas embaraçosas e os cyber criminosos muitas vezes ficam à frente de todas as defesas. As organizações são necessárias não apenas para analisar os dados internos, mas também para ganhar inteligência sobre fontes de ameaças externas, obtendo visibilidade em tempo real. A batalha contra a evolução dos crimes cibernéticos exige uma estreita coordenação e colaboração entre fornecedores de soluções de segurança, grupos da indústria, agências governamentais, e os analistas de segurança. A necessidade de partilha de dados de segurança e inteligência é urgente e clara.

Um bom número de comunidades colaborativas públicas e privadas e grupos de partilha de informação estão desempenhando um papel pioneiro na criação e disseminação de inteligência de ameaças. Messaging, Malware and Mobile Anti-Abuse Working Group (M3AAWG), Anti-phishing Working Group (APWG), Emerging Threats, Malware Domain List, SANS ISC, Spam e Open Relay Blocking System (SORBS) são algumas das comunidades populares. Outras comunidades como a Information Sharing and Analysis Centers (ISACs) se especializam em mercados verticais, tais como TI, finanças, saúde, ou bancário.

No entanto, os fornecedores da área de segurança da informação, especialmente aqueles no gerenciamento de log e domínios SIEM não são liberais em expor seus dados para aplicativos de terceiros e ferramentas de inteligência de ameaça. Naturalmente, as soluções SIEM têm oferecido disposições para importar dados de fontes variadas, incluindo soluções de inteligência de ameaça. Mas essas integrações são preocupantes, possuindo muitas limitações. Na ausência de correlação adequada e processamento de dados, alimentar terabytes de dados para a solução de SIEM não irá oferecer a proteção necessária.

Mesmo quando a solução de SIEM prova ser poderosa, com a capacidade de analisar e correlacionar dados grandes a partir de fontes internas e externas, a maioria das organizações não pode pagar enormes investimentos em grandes análises de dados.

Inteligência de Segurança Avançada da ManageEngine com dados de log para Ferramentas de Terceiros

A solução de gerenciamento de logs e SIEM da ManageEngine, o EventLog Analyzer quebra todas estas limitações, abrindo seu banco de dados para integração com qualquer aplicativo de terceiros. O API do EventLog Analyzer permite que os administradores de segurança alimentem pilhas de dados de logs normalizados em qualquer aplicativo de terceiros, incluindo plataformas de avaliação de vulnerabilidades, ferramentas de inteligência de negócios ou até mesmo aplicativos personalizados para inteligência de segurança avançada e proteção contra ameaças.

O rico banco de dados do EventLog Analyzer serve como armazém centralizado de dados sensíveis à segurança, e a API baseada em IDL Thrift do EventLog Analyzer permite que os administradores sejam capazes de obter os dados necessários.

Os administradores de segurança podem alavancar essa integração para reforçar sua estrutura de segurança em tais casos de uso como:

Mitigação avançada de ameaças – Os dados normalizados do EventLog Analyzer poderiam ser alimentados em serviços avançados de inteligênica com múltiplas fontes ou até plataformas sofisticadas de avaliação de vulnerabilidades. Estas ferramentas podem associar dados de segurança do EventLog Analyzer com as informações que já possuem e ajudar a mitigar ataques emergentes, botnets, ataques zero-day, ataques de phishing, ataques de malware, e APT.

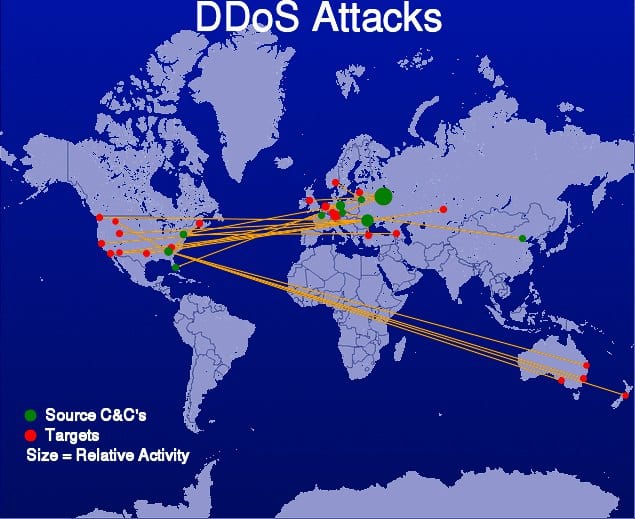

Análise de ameaças baseada na localização – Integração com serviços de geolocalização pode ajudar as empresas a ganhar um contexto geográfico para qualquer evento. Este, por sua vez, ajuda a identificar o país de origem e o local físico de um aplicativo envolvido em um evento. Se a origem coincide com os países comumente associados com APTS, o tráfego suspeito pode ser isolado para análise mais profunda.

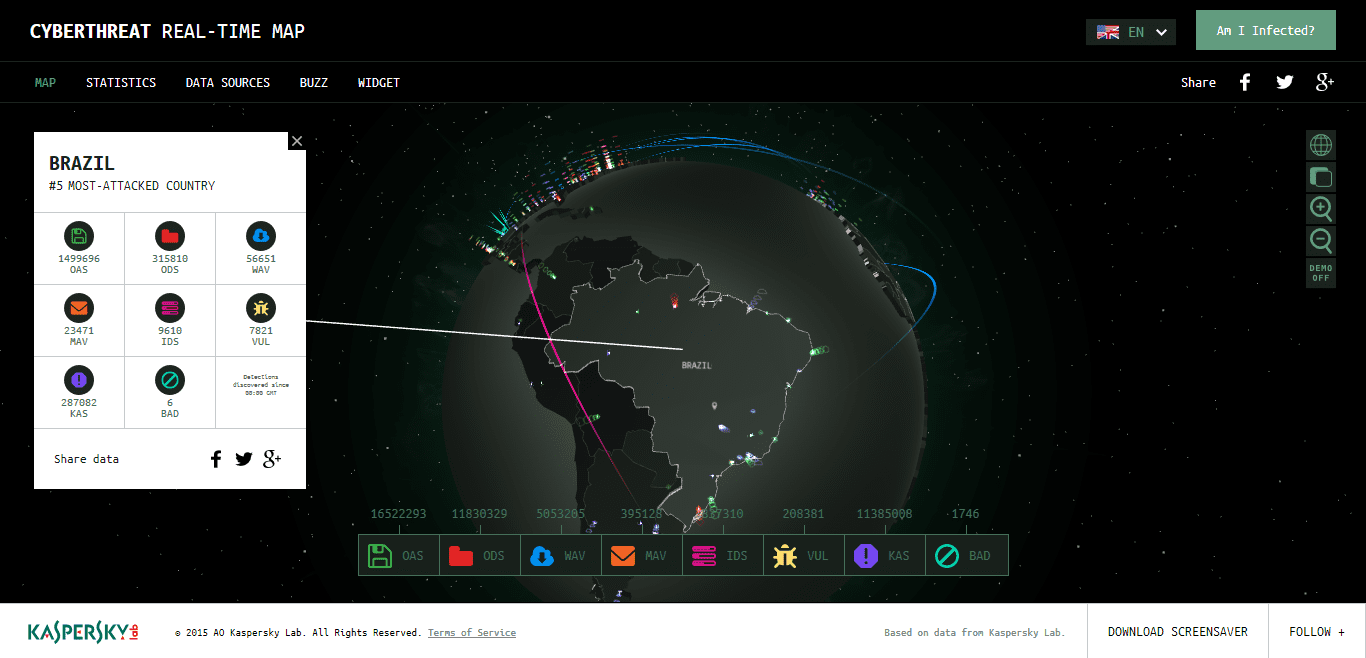

A Kaspersky, empresa de segurança virtual fabricante de software anti-malwares, começou um projeto que mostra os ataques digitas ao redor do mundo em tempo real: O Cyber Warfare Real Time Map. Ele exibe em linhas coloridas os países que estão sendo atacados virtualmente por hackers sempre que um ataque é detectado por um dos programas de segurança da empresa.

Dashboards de segurança customizados – Os gerentes de segurança poderiam até mesmo criar suas próprias aplicações web e dashboards para extrair os dados críticos de acordo com suas necessidades.

Ajuste de desempenho de aplicativo – Os dados normalizados do EventLog Analyzer poderiam ser alimentados em ferramentas de inteligência de negócios modernas, que poderiam ajudar as organizações a compreender o cenário de ameaças em evolução, avaliar os riscos e preparar estratégias de mitigação e um plano de resposta de emergência em caso de ataque. Os dados podem também ajudar a aprofundar-se em questões gerais de desempenho da aplicação e avaliar a usabilidade do produto e qualidade.

O EventLog Analyzer coleta, normaliza, analisa, correlaciona e armazena registros volumosos de fontes heterogêneas. A API pode fornecer inteligência acionável e ajudar os administradores de segurança a combater ameaças em evolução.

É hora dos fornecedores de soluções de segurança da informação se reuniram e trabalhrem para a inteligência compartilhada, abrindo o banco de dados de log normalizados para aplicativos de terceiros, e a ManageEngine tem o orgulho de dizer que já deu o primeiro passo nessa direção.

Venha conhecer o EventLog Analyzer, nossa equipe terá o prazer em lhe auxiliar.

ACSoftware / Figo Software seu Distribuidor e Revenda ManageEngine no Brasil

Fone (11) 4063 1007 – Vendas (11) 4063 9639