O gerenciamento da vulnerabilidade é vital para a segurança do endpoint e é uma das abordagens mais proativas para eliminar os pontos fracos de segurança antes que eles levem a uma violação. No post de hoje, discutiremos os fundamentos da ferramenta ManageEngine de gerenciamento de vulnerabilidade e o processo detalhado passo a passo do Vulnerability Manager Plus.

O que é gerenciamento de vulnerabilidade?

O gerenciamento de vulnerabilidades é um processo cíclico de identificar ativos de TI e correlacioná-los com um banco de dados de vulnerabilidades continuamente atualizado para identificar ameaças, configurações incorretas e vulnerabilidades. Outro aspecto do gerenciamento de vulnerabilidade inclui a validação da urgência e o impacto de cada vulnerabilidade com base em vários fatores de risco e a resposta rápida às ameaças críticas.

Por que você precisa de gerenciamento de vulnerabilidade?

De acordo com uma pesquisa de segurança global recente da Forrester, “49% das organizações sofreram uma ou mais violações no ano passado, e as vulnerabilidades de software foram o maior fator nessas violações”. Além disso, 22.316 novas brechas de segurança foram divulgadas em 2019, e mais de um terço delas tinha um exploit disponível, destacando a importância das organizações incluindo o gerenciamento de vulnerabilidade em suas estratégias de segurança.

Sabemos que, basta uma única vulnerabilidade para que os bandidos roubem dados. Não é sem razão que há tanta ênfase no gerenciamento de vulnerabilidade nos 10 principais controles de segurança publicados pelo Center for Internet Security (CIS).

Mas antes de implementar o software de gerenciamento de vulnerabilidade em sua organização, você deve se familiarizar com as barreiras que impedem o gerenciamento eficaz de vulnerabilidade e como você pode rompê-las com o Vulnerability Manager Plus.

Quais são os obstáculos para o gerenciamento de vulnerabilidade?

Na maioria das organizações, existem literalmente muitas vulnerabilidades para rastrear manualmente e nem todas representam o mesmo risco. Agora, imagine rastrear múltiplas vulnerabilidades em milhares de ativos heterogêneos em uma rede distribuída. Com a redução do intervalo entre a divulgação de vulnerabilidades e sua exploração por agentes mal-intencionados, as organizações precisam ser rápidas em sua correção.

Com tempo e recursos limitados e sem o histórico de risco necessário para priorizar problemas, seus esforços de gerenciamento de vulnerabilidade podem ser inúteis. Somando-se a isso, muitas ferramentas de gerenciamento de vulnerabilidade no mercado oferecem patching por meio de uma integração de terceiros, mas fazer malabarismos com várias ferramentas para avaliação de vulnerabilidade e gerenciamento de patch resulta em um fluxo de trabalho fragmentado e ineficiente.

Se um agente malicioso usa uma vulnerabilidade como um gateway para a rede, são as configurações incorretas negligenciadas que eles aproveitarão para mover lateralmente e explorar outras máquinas dentro da rede. É por isso que cada brecha deve ser resolvida junto com as vulnerabilidades do software para obter uma estratégia de segurança forte e minimizar a superfície de ataque.

Embora a emissão de patches publicados pelo fornecedor para as máquinas afetadas seja a opção de remediação ideal, é essencial ter um plano à prova de falhas para o caso de circunstâncias não compatíveis, como software em fim de vida e vulnerabilidades de zero day.

Como o Vulnerability Manager Plus ajuda a implementar um gerenciamento de vulnerabilidade eficaz em sua rede?

“Mantenha seus amigos por perto, mas seus inimigos por perto”, diz Don Corleone em Godfather. É igualmente aplicável ao gerenciamento de vulnerabilidade. Você não pode consertar o que não consegue ver, e é por isso que os administradores de TI e a equipe de segurança precisam estar sempre informados sobre as ameaças e vulnerabilidades em suas redes. É aqui que o Vulnerability Manager Plus entra em ação.

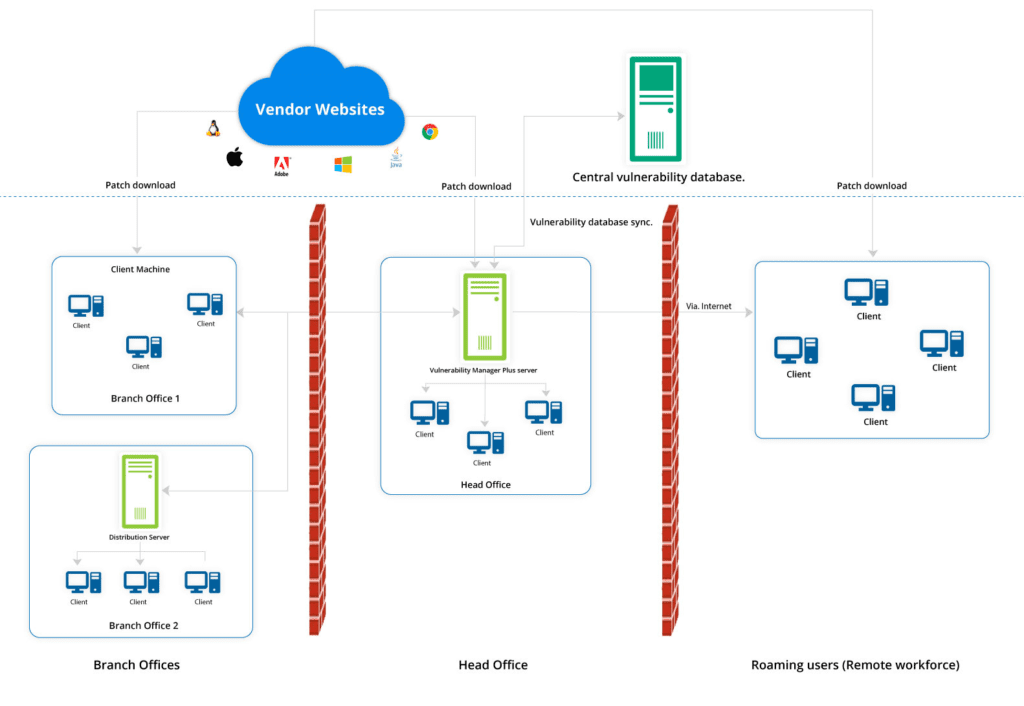

Vamos dar uma olhada mais de perto na arquitetura do Vulnerability Manager Plus para obter uma compreensão completa do que ele tem a oferecer.

A ferramenta funciona em uma arquitetura cliente-servidor. O servidor Vulnerability Manager Plus, que está localizado no local do cliente, tem um banco de dados integral que é mantido atualizado com as últimas varreduras e informações de correção por meio da sincronização periódica com o banco de dados de vulnerabilidade central localizado no site da Zoho Corp.

No Zoho, após uma análise completa, o conjunto de dados consolidado final sobre varredura, correção e informações de patch é hospedado no banco de dados de vulnerabilidade central. Essas informações servem como base para o gerenciamento de vulnerabilidades na empresa.

Assim que estiver instalado e funcionando em sua rede, o Vulnerability Manager Plus descobrirá automaticamente seu Active Directory e ativos de grupo de trabalho. Aumentando a escala? Sem problemas. Como o Vulnerability Manager Plus está constantemente em sincronia com o Active Directory, novos ativos serão colocados sob gerenciamento assim que entrarem na rede, não deixando oportunidades para novas ameaças passarem despercebidas.

Aproveitando a tecnologia de agente de endpoint, o Vulnerability Manager Plus verifica seus laptops, desktops, servidores, bancos de dados, estações de trabalho e máquinas virtuais em todo o seu ambiente de TI híbrido global a cada 90 minutos, independentemente de estarem dentro dos limites corporativos ou não.

Você pode configurar servidores de distribuição, que replicam os comandos do servidor principal, para que seus escritórios remotos simplifiquem o gerenciamento e economizem largura de banda. Você pode até mesmo gerenciar ativos em uma rede fechada como uma DMZ.

Os sistemas identificados são sondados para diferentes atributos: sistemas operacionais, portas abertas, software instalado, contas de usuário, estrutura do sistema de arquivos, configurações do sistema e muito mais. Usando a biblioteca de dados de varredura atualizados, o Vulnerability Manager Plus verifica os ativos descobertos em busca de ameaças e vulnerabilidades e fornece a correção apropriada.

Geralmente, os patches são baixados diretamente dos sites dos fornecedores, armazenados centralmente no armazenamento de patches do servidor e replicados para os endpoints da rede para conservar a largura de banda. Para funcionários remotos, você pode fazer com que as máquinas clientes baixem patches essenciais de sites de fornecedores confiáveis, sem obstruir a largura de banda limitada dos gateways VPN.

O console da web é o coração do gerenciamento de vulnerabilidades. Ele permite que você monitore sua postura de segurança e execute todas as tarefas em qualquer lugar, a qualquer hora.

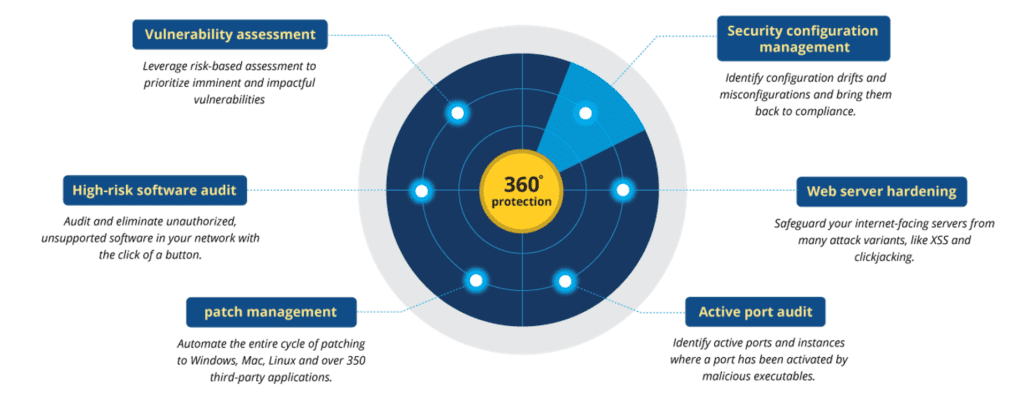

Recursos de gerenciamento de vulnerabilidade

O Vulnerability Manager Plus embala uma grande variedade de recursos de segurança, como gerenciamento de configuração de segurança, patching automatizado, reforço de servidor web e auditoria de software de alto risco para ajudá-lo a estabelecer uma base segura para seus endpoints, mesmo na ausência de um perímetro de segurança.

Priorize o que corrigir com avaliação abrangente de vulnerabilidade:

- Identifique vulnerabilidades junto com seu contexto, como CVSS e pontuações de gravidade, para determinar a prioridade, urgência e impacto.

- Saiba se o código de exploração foi divulgado publicamente para uma vulnerabilidade.

- Acompanhe por quanto tempo uma vulnerabilidade reside em sua rede.

- Filtrar vulnerabilidades com base no tipo de impacto e disponibilidade de patch.

- Obtenha recomendações sobre vulnerabilidades de alto perfil adquiridas com base nos fatores de risco acima.

- Aproveite uma guia dedicada sobre vulnerabilidades divulgadas publicamente e de zero day e utilize soluções alternativas para mitigá-las antes que as correções cheguem.

- Isole e identifique vulnerabilidades em ativos críticos, ou seja, bancos de dados e servidores web, que contém dados críticos e executam operações comerciais cruciais.

- Correlacione automaticamente a inteligência de vulnerabilidade e implantação de patch.

Estabeleça uma base segura com gerenciamento de configuração de segurança:

- Identifique configurações incorretas em sistemas operacionais, aplicativos e navegadores e coloque-os em conformidade.

- Audite o status de seus firewalls, antivírus e BitLocker.

- Evite tentativas de força bruta impondo senhas complexas, bloqueio de contas e políticas de logon seguras.

- Certifique-se de que as configurações de proteção de memória, como Structured Exception Handling Overwrite Protection, Data Execution Prevention e Address Space Layout Randomization estão habilitadas.

- Ponha fim aos protocolos legados com riscos que superam os benefícios.

- Gerencie as permissões de compartilhamento, modifique os controles da conta do usuário e desative os protocolos legados para reduzir a superfície de ataque.

- Altere as configurações de segurança com segurança sem interromper as operações de negócios com avisos de implantação críticos.

Gerenciamento de patch automatizado:

- Automatize a correção para Windows, macOS, Linux e mais de 300 aplicativos de terceiros.

- Personalize as políticas de implantação para uma implantação descomplicada.

- Teste e aprove os patches antes de implementá-los nas máquinas de produção.

- Recuse patches para grupos específicos.

Auditar software de alto risco:

- Fique atento ao software legado que está ou está prestes a chegar ao fim de sua vida útil.

- Obtenha informações em tempo real sobre software ponto a ponto e ferramentas de compartilhamento remoto consideradas inseguras e elimine-as com o clique de um botão.

Auditar portas ativas:

- Monitore continuamente as portas ativas em seus sistemas de rede.

- Identifique se a porta é UDP ou TCP.

- Filtrar portas ativas com base no intervalo de portas, como portas do sistema (0-1023) e portas registradas (1024-49151)

- Identifique o número de instâncias de cada porta ativa.

- Visualize o número e os detalhes dos executáveis que escutam em uma porta específica em cada sistema.

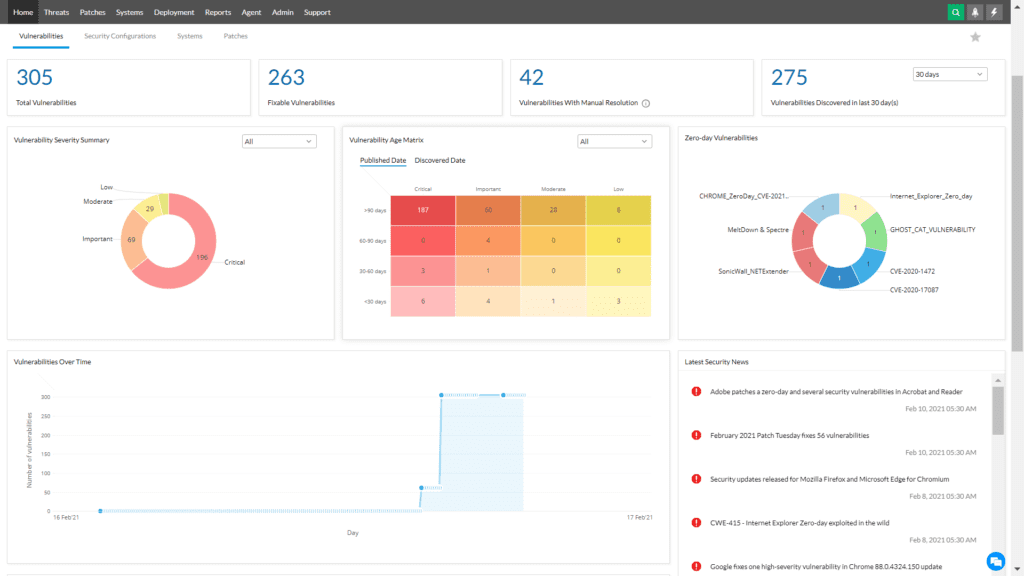

Painéis de gerenciamento de vulnerabilidade em um relance

O console da web Vulnerability Manager Plus apresenta uma pontuação de painéis interativos que fornecem a você toda a inteligência de vulnerabilidade necessária na forma de gráficos, tabelas, tendências e muito mais para ajudá-lo a tomar decisões informadas.

Painel de vulnerabilidades

Tenha uma visão panorâmica da postura de segurança de sua rede, veja o que é mais importante por meio de vários gráficos e matrizes, analise as tendências de vulnerabilidade em sua rede e acompanhe como seus esforços de gerenciamento de vulnerabilidade estão dando resultados. Receba alertas constantes sobre as 10 principais vulnerabilidades em sua rede e muito mais.

Explore o painel de avaliação de vulnerabilidade para orientar melhor seu processo de gerenciamento de vulnerabilidade.

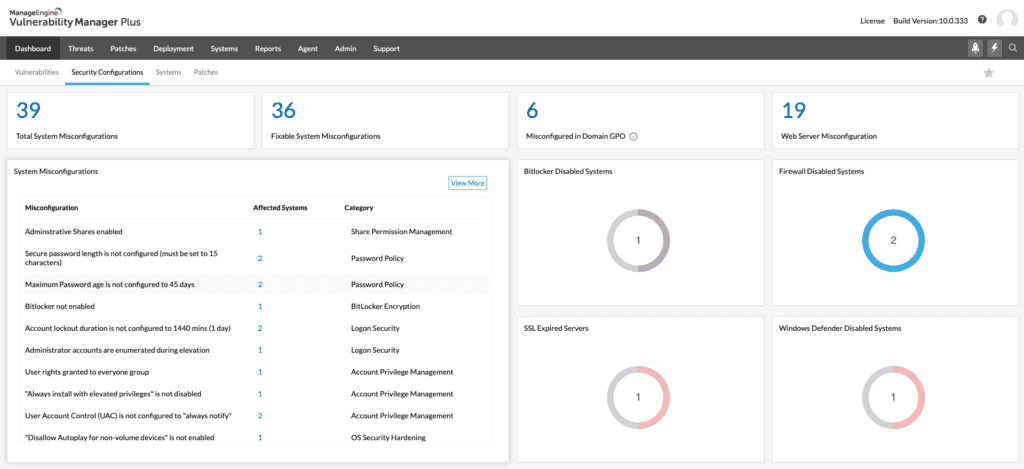

Painel de gerenciamento de configurações de segurança:

Equipe-se com o painel de gerenciamento de configurações de segurança, criado exclusivamente para rastrear e combater configurações incorretas em sistemas e servidores e auditar status de firewall, antivírus, SSL e BitLocker.

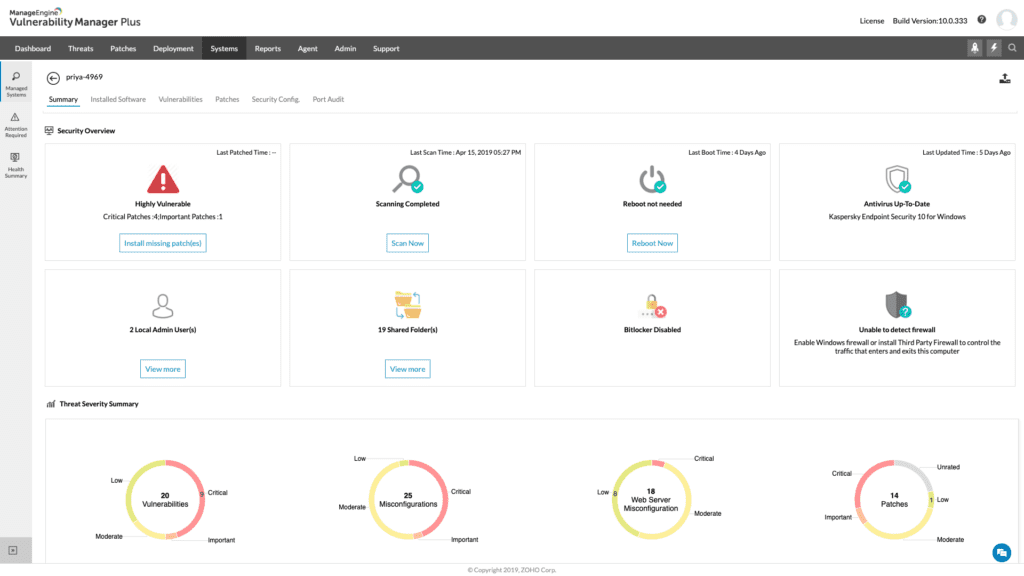

Visão individual do sistema

Além disso, você poderá obter uma imagem clara da visão geral da segurança de sistemas individuais a partir da visualização detalhada dos recursos que aparece quando você clica no nome do sistema.

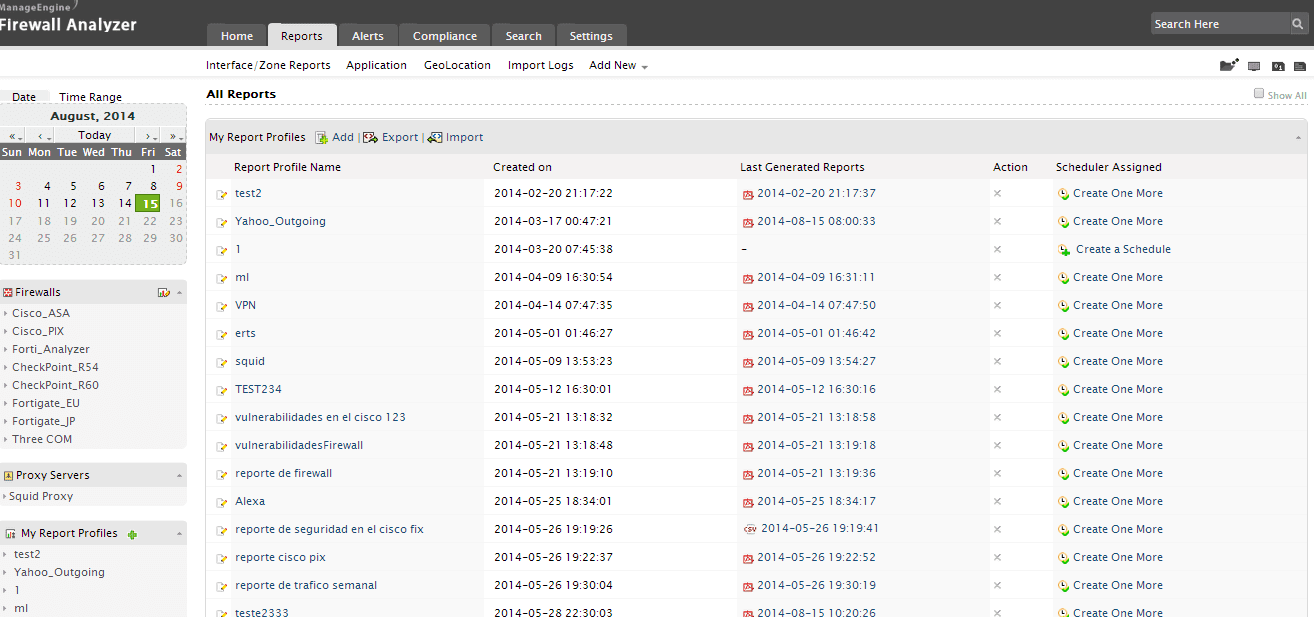

Relatórios de gerenciamento de vulnerabilidade

Todos os seus esforços de gerenciamento de vulnerabilidade são essencialmente inúteis se você não puder avaliar e compreender seu progresso. O Vulnerability Manager Plus oferece uma enorme biblioteca de relatórios executivos, modelos de relatórios granulares e relatórios de consulta personalizáveis que você pode usar para examinar a segurança da sua rede, comunicar riscos, rastrear o progresso e relatar os regulamentos de segurança aos executivos.

Esses relatórios estão disponíveis em diferentes formatos, incluindo PDF, CSV e XLSX. Você pode gerar relatórios sob demanda ou programá-los para serem enviados diretamente para executivos de segurança, administradores e equipes de gerenciamento de riscos corporativos com apenas um clique no console.

Benefícios de optar pelo Vulnerability Manager Plus para suas necessidades de gerenciamento de vulnerabilidade:

- Identificação precoce de ameaças iminentes que requerem pouca ou nenhuma intervenção.

- Evite multas pesadas obedecendo aos regulamentos e conformidade de segurança cibernética.

- Todos os recursos do Vulnerability Manager Plus estão disponíveis como um complemento para o Desktop Central. Saiba mais sobre os benefícios de adquirir o complemento de gerenciamento de vulnerabilidade.

- Eliminando a necessidade de integração de terceiros para patching. Agora, todo o ciclo de gerenciamento de vulnerabilidade, desde a varredura, avaliação e priorização até a implantação, pode ser realizado a partir de um console central.

- Adeus à varredura ocasional. Os agentes leves, multifacetados e com atualização automática residem nos ativos que monitoram, sem necessidade de janelas de varredura, credenciais ou alterações de firewall. As vulnerabilidades são encontradas mais rapidamente e o impacto na rede é mínimo.

- Defina funções e delegue tarefas a técnicos com base nas necessidades da empresa.

- Correção integrada para configurações de segurança.

- Com o servidor de failover configurado para assumir o controle em caso de falha do servidor principal e com backups de banco de dados em vigor, você pode manter seus negócios funcionando sem afetar suas operações comerciais cruciais.

- Ao configurar os agentes WAN de clientes remotos para acessar os servidores do produto por meio de um gateway seguro, você pode proteger o servidor Vulnerability Manager Plus e seu conteúdo de agentes de ameaças.

- Fácil de usar e intuitivo.

- O Vulnerability Manager Plus está disponível em 18 idiomas, inclusive português.

Não há solução mágica que torne sua rede impenetrável a exploits cibernéticos. Mas, ao reavaliar e fortalecer constantemente a postura de segurança de sua rede com o Vulnerability Manager Plus, você tem uma chance muito melhor de detectar e impedir invasores cibernéticos em sua rede.

Faça já o upgrade ou inicie sua avaliação gratuita de 30 dias do Vulnerability Manager Plus da ManageEngine, contando sempre com o apoio da equipe ACSoftware.

ACSoftware revenda e distribuidora ManageEngine no Brasil. – Fone / WhatsApp (11) 4063 9639.

PodCafé da TI – Podcast, Tecnologia e Cafeína.